| BLOGROLL

PRESSTHINK INDUSTRIAL TECHNOLOGY & WITCHCRAFT REGRET THE ERROR JONET MEDIENLOG NETZPOLITIK.ORG SCHOCKWELLEN-

REITER BILDBLOG JOURNALISM.ORG CYBERJOURNA-

LIST.NET NETZJOURNALIST CYBERWRITER DIE GEGENWART DIENSTRAUM DON ALPHONSO BLOGS! EDITORIX DRAMOLETTE BEHINDERTEN-

PARKPLATZ.DE SPREEBLICK PR BLOGGER WEITERBILDUNG-

SBLOG INFAMY MEDIENRAUSCHEN ONLINE-

JOURNALISMUS.DE PJNET TODAY INTERNET HAGANAH PUBLIZISTIK BERLIN POINTERONLINE RECHERCHE-

GRUPPE.TK KREUZBERGER GERMANOPHOBIA PANTOFFELPUNK ARIADNEJUSTWORLD WORTFELD CHAN'AD BAHRAINI THE TRUTH ABOUT ZIMBABWE BAGHDAD BURNING DAN GILLEMOR POLITECH REGISTAN ABDYMOK NORTH KOREA ZONE SCREENSHOTS GLUTTER ANGRY CHINESE BLOGGER SINAGABLOODY-

PORE COMITTEE TO PROTECT BLOGGERS INFORMATION POLICY MEDIA BLOGGER ASSOCIATION ETHAN ZUCKERMAN'S INTERNET CENSORSHIP EXPLORER INFOTHOUGHT AMARJI CHUZPE SAUDI BLOGS AL JINANE MON PUTEAUX PERIODISTAS-ES BITYCORAS PERIODISTAS 21 FUCKUP WEBLOG | | BÖSE VERSCHLÜSSELUNG, BÖSE PRIVATSPHÄRE | | Hintertür in Windows |  Die Berichte über Computer und Betriebssysteme in deutschen und deutschsprachigen Medien sind oft so sachlich und aufklärend wie der Cannabis-Diskurs in den 70ern. Wenn es um Bill Gates' Software geht, wird oft das Niveau von Werbebroschüren der Autoindustrie unterschritten. Die Berichte über Computer und Betriebssysteme in deutschen und deutschsprachigen Medien sind oft so sachlich und aufklärend wie der Cannabis-Diskurs in den 70ern. Wenn es um Bill Gates' Software geht, wird oft das Niveau von Werbebroschüren der Autoindustrie unterschritten.

Der Standard schreibt: "Neben allerlei optischen Neuerungen hat der Softwareriese bei der Entwicklung des Nachfolgers von XP ein Augenmerk auch auf die Sicherheitsfeatures des Systems gelegt so zieht Vista mit aktuellen Linux-Distributionen oder Mac OS X gleich - und bringt Features zur Verschlüsselung der gesamten Festplatte mit." Was ist daran auszusetzen? Die Passage verletzt gleich mehrere journalistische Grundregeln: Ob Microsoft sein Augenmerk irgendwo hingelegt hat, bleibt solange ein Gerücht, bis es überprüft und bewiesen ist. Das ist hier offenbar nicht der Fall. Der Standard gibt also eine bloße Behauptung der PR-Abteilung Microsofts als Tatsache aus. Das ist unseriös. Noch schlimmer der zweite Teil: Vista zieht mitnichten mit Linux gleich. Was soll das bedeuten? Man kann Gummibärchen nicht mit Birnen vergleichen - und security by commercial obscurity nicht mit Open Source. Wir behaupten hier wohlgemut einfach das Gegenteil. Netzwelt.de berichtet von zwei unterschiedlichen Vista-Versionen - die tauchen in anderen Berichten erst garnicht auf.

Etwas genauer bringt giga.de die Pointe auf den Punkt: "In der nächsten Version von Windows soll ein neues Verschlüsselungssystem Einzug halten, welches die Verschlüsselung der gesamten Festplatte in Kombination mit dem Trusted Platform Module (TPM) auf dem Motherboard ermöglichen soll. Diese Funktion sorgt nun für Unruhe bei der britischen Regierung. (...) Aber ab Windows Vista kann dieser Chip auch ohne zusätzliche Software zur sicheren Verschlüsselung Eurer Dateien genutzt werden." Auch die Kurzmeldung des Heise-Newstickers ("Britische Regierung besorgt über Verschlüsselung in Windows Vista") fußt auf einer BBC-Meldung: Und die enthält noch den Sinn und Zweck: "Critics say the companies behind most trusted computing want to use digital rights management to ensure users cannot use programs they have not approved."

Wir haben also ein kommerzielles Betriebssystem, das tendenziell seine Nutzer verpflichtet, nur bestimmte Software zu gebrauchen, und im Gegensatz dazu Linux, das seine Anwender zu gar nichts verpflichtet, das gratis ist und Open Source dazu. Wer hier etwas vergleicht oder gar kühn behauptet, Windows sei jetzt so wie Linux, der hat, mit Verlaub, einen Sprung in der Schüssel.

Die Angelegenheit ist natürlich ein wenig knifflig. Zitat: "A TPM is a microchip designed to provide basic security-related functions to the software utilizing it. The TPM chip is usually installed on the motherboard of a computer, and communicates with the rest of the system using a hardware bus. Computers that incorporate a TPM have the ability to create cryptographic keys and encrypt them so that they can only be decrypted by the TPM. This process, often called "wrapping" or "binding" a key, helps protect the key from disclosure. On TPMs, the master "wrapping" key is called the Storage Root Key (SRK), and this key is stored within the TPM itself. This ensures that the private portion of the key is never exposed." Einer der entscheidenden Sätze ist der: "Private portions of key pairs are kept segregated from the memory that is controlled by the operating system."

Aufregend ist die Sache nicht, aber immerhin asymmetrische Kryptografie. Microsoft führt ein, was man unter dem Stichwort Hard Disk Encryption schon längst findet. Wenn ich alles richtig verstanden, leistet Truecrypt ("Free open-source disk encryption software for Windows XP/2000/2003 and Linux") genau das, was jetzt als Neuheit verkauft wird.

Über Truecrypt heisst es zum Beispiel: "Main Features: Creates a virtual encrypted disk within a file and mounts it as a real disk. Encrypts an entire hard disk partition or a device, such as USB flash drive. Encryption is automatic, real-time (on-the-fly) and transparent. Provides two levels of plausible deniability, in case an adversary forces you to reveal the password: 1) Hidden volume (steganography more information may be found here). 2) No TrueCrypt volume can be identified (volumes cannot be distinguished from random data)."

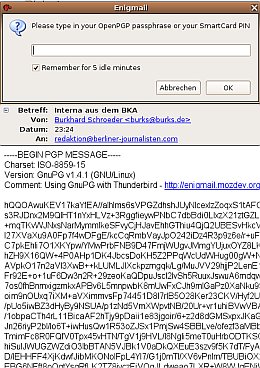

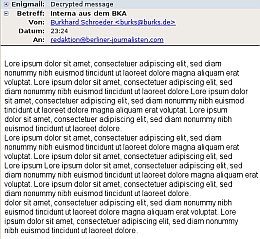

Man muss noch hinzufügen, dass in den obrigkeitstreuen deutschen Redaktionen und Medien kaum jemand so etwas wie Truecrypt benutzt. Da es in Deutschland keine Kultur der Recherche gibt und diejenigen, die sich gern als Vertreter der investigativen Recherche aufspielen, noch nicht einmal ihre E-Mails verschlüsseln, kann man natürlich auch nicht verlangen, außer bei wenigen Ausnahmen wie der c't, dass auch nur annähernd korrekt über die Themen Computer und Sicherheit berichtet wird.

Übrigens: Ganz schön dreist, dass die britische Regierung offen fordert, dass es keine Privatsphäre auf dem heimischen Computer geben soll. In Großbritannien gibt es noch nicht einmal Personalausweise, aber Hintertüren sollen in alle Rechner ab Werk eingebaut werden. Man fasst sich an den Kopf. Die britische Obrigkeit ist sich sicher einig mit allen anderen europäischen Regierungen, mit der deutschen sowieso.

Eins muss hier jedoch zur Beruhigung festgehalten werden: Kryptografie ist mittlerweile massentauglich. Jeder kann sie benutzen. David Kahn, der Nestor der Kryptografie, fasste die Situation schon 1996 schlicht zusammen: "Das Wettrennen der Codemaker mit den Codebreakern ist entschieden, die Codemaker haben gewonnen." Regierungen haben verloren, die Bürgerinnen und Bürger müssen nur erst drauf kommen.

Aber vielleicht tragen die medienkompetenten Stammleserinnen und die wissenden Stammleser dieses kleinen Kryptografie-freundlichen und obrigkeitsfeindlichen Forums das volkspädagogisch wertvolle Anliegen bei ihren jeweiligen Heimat- und Lokalzeitungen vor. Die Welt muss bekanntlich zum Guten gewendet werden, und einer muss schließlich damit anfangen. | | ------------------------------------------------------------ BURKS ONLINE 16.02.2006

Alle Rechte vorbehalten.

Vervielfältigung nur mit Genehmigung des BurksVEB.

|

| KOMMENTARE I

für alle Leserinnen und LeserKOMMENTARE II

nur für registrierte Nutzerzinnen und Nutzer DAS BILD DES TAGES

Industrieruine, Berlin-Schöneberg ©Burks COMPUTER UND INTERNET Hart, aber gerecht

- Unter Raubkopierern Linux für die RAM-losen Massen

- Alternative zu Gnome und KDE Computeraffine Blogger

- Niemand liest Weblogs Ich bin hier und war da

- Frappr: Alternative zu Google Earth Das Landgericht Hamburg hat entschieden

- Die deutsche Justiz und das Internet, die 567ste Schlag gegen den Überwachungsstaat?

- Grundsatzurteil vom BVG erwartet Eine sehr große Summe Geldes vom Konto eines Verstorbenen

- Nigeria-Connection einmal anders Schon wieder eine Bombenbauanleitung

- Das Böse boomt im Internet, wo sonst Neues vom Datenkraken Google

- Unbekannte Features der Mutter aller Suchmaschinen Menschenrecht auf Bloggen?

- Handbuch für Blogger und Cyber-Dissidenten Sauberer Kopfschuss

-Es begab sich aber auf einer Internetseite Die schlechteste Homepage aller Zeiten

- Für Trash-Liebhaber Hat Yahoo den Längeren?

- Krieg der Suchmaschinen Die Entwicklung schreit nach Evolution

- Mach mehr aus deinem Rechner Paranoia-Surfen

- Java Anon Proxy Die Klingelton-Seuche

- Künstler gegen Klingelton-Abzocke Sehr geehrter Kunde!

- Phishing Ist Pretty Good Privacy kriminell?

- US-Gericht: Verschlüsselte Daten sind böse Interview mit der Roboterin Intellibuddy

- Beinahe künstliche Intelligenz Recherchieren Sie über Phylax L.!

- Was macht eigentlich Jean-Pierre Hintze?

Besser online!

- Miszellen zum Onliner-Treffen Publikumsbeschimpfung in der McSchily-Ära

- Zeigen sie Internet-Schnüfflern die Rote Karte! Mein Computer wurde gehackt!

- Acht populäre Irrtümer über Sicherheit Screening Ciphire

- Alternative zu Pretty Good Privacy? Würmer! Hilfe! Wo ist die Büroklammer?

- Experten warnen vor dem bösen Internet Elektronische Postkarten ab sofort verboten

- Rot-Grün: Abhören leicht gemacht Letzte Warnung: Word für Journalisten

- Was kann man gegen Belehrungsreistenz tun? Fake-Bankers Albtraum

- Die Online-Mafia schreddern! Links sind doch strafbar

- 10000 Juristen auf dem Meeresgrund "Weltnetz" ohne Links

- Unsere Online-Medien und das Internet |