Frohe Festtage!

Ich wünsche allen wohlwollenden Leserinnen und geneigten Lesern frohe Festtage – und bleibt gesund! (Einen anderen Weihnachtsbaum hatte ich leider nicht.)

Die Insel San Andrés, Kolumbien, liegt auf der Höhe der Küste Nicaraguas, noch nördlich von Bluefields, und war 1979, als ich das Foto gemacht habe, ein verschlafenes Eiland, auf dem nur einige reiche Kolumbianer Urlaub machten. Ich war auch zum Baden auf dem Inselchen, das zwischen den Palmen zu sehen ist (Reprint von 2014).

Cyberangriff hält an, Cyberlage gehackt dynamisch

Den Prolog schreibt Nutzer Hal auf Heise.de: Die Entscheidung, auf ein Backup-System zu verzichten, fiel aus ökonomischen Gründen. Die Wahrscheinlichkeit eines völligen Datenverlustes wurde von führenden Experten (= der BWL-studierte GF) als vernachlässigbar gering erachtet.

Bonus von Nutzer Ranaka: Bonuspunkte, wenn der Trojaner per Werbung über den Browser kam. Das wäre der absolut perfekte Weg: zielgerichtete Werbung mit Edge-Browserexploit-Payload, die dann einen Ransomware-Trojaner nachlädt, der Paywalls deaktiviert und auf den betroffenen Rechnern uBlock Origin installiert… Mehr fnord geht nicht.

Ich habe mir das Gehackte mal genauer angesehen. Es geht offenbar um ein Trojanisches Pferd der Doppelpaymer-Familie. Im September hatte es die Uniklinik Düsseldorf getroffen (Echo in deutschen Medien: Die Russen! Die Russen!).

Diese Ransomware fügt die Erweiterung „.locked“ an einen Dateinamen jeder verschlüsselten Datei an, z.B. ändert sie „1.jpg“ in „1.jpg.locked“, und so weiter. Jede verschlüsselte Datei erhält eine eigene Lösegeldnotiz (.txt-Datei). Zum Beispiel ist eine Notiz für „1.jpg.locked“ „1.jpg.readme2unlock.txt“, und so weiter. [Vorsicht – der Rest der zitierten Seite ist Bullshit-Bingo und Werbung für eine Software.]

Heise schreibt: Das Bundesamt für Sicherheit in der Informationstechnologie (BSI) hatte vergangene Woche mitgeteilt, dass die entsprechende Sicherheitslücke in Software von Citrix bereits seit dem Jahreswechsel bekannt war. Dabei handelte es sich um eine Lücke in der Citrix-VPN-Software, die unter dem Namen „Shitrix“ bekannt wurde (CVE-2019-19781).

Es geht um einen VPN-Server, mit dem sich Mitarbeiter von außen in das System einloggen können. Die ursprüngliche Warnung vor der Sicherheitslücke stammt vom Dezember 2019.

Das BSI warnte im Januar diesen Jahres:

Das BSI ruft Anwender erneut dringend auf, die vom Hersteller Citrix bereitgestellten Workaround-Maßnahmen umgehend auszuführen und nicht auf die Sicherheitsupdates zu warten. Anwender, die die Workaround-Maßnahmen bislang nicht umgesetzt haben, sollten zudem ihre direkt mit dem Internet verbundenen Citrix-Systeme auf eine wahrscheinliche Kompromittierung prüfen. Angaben des Herstellers zufolge sollen Sicherheitsupdates je nach Versionszweig der betroffenen Produkte erst Ende Januar 2020 verfügbar sein. Diese sollten dann schnellstmöglich eingespielt werden.

Jetzt haben wir Dezember 2020. Noch Fragen?

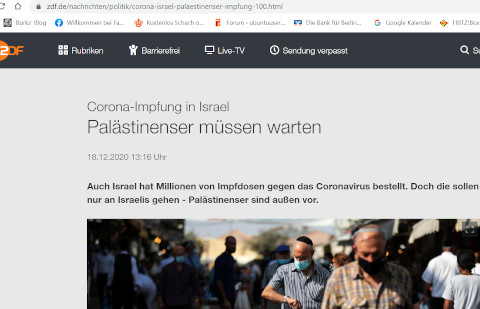

Fake news vom ZDF

Die Israel-Berichte im ZDF sind mittlerweile so wahr wie die nordkoreanischen Nachrichten.

Die Millionen Palästinenser, die unter israelischer Kontrolle leben, werden viel länger warten müssen. Israel sieht sich nicht zu ihrer Versorgung mit Vakzinen verpflichtet und so sind sie auf die Palästinensische Autonomiebehörde angewiesen – der es an Geld fehlt.

Fake news! Die Jerusalem Post schrieb vorgestern:

The Palestinians have not approached Israel for help in obtaining COVID-19 vaccines and are planning to purchase them on their own with the help of the international community, Palestinian and Israeli officials said on Sunday.

A senior official with the Palestinian Authority Ministry of Health said that the Palestinians do not expect Israel to sell them, or purchase on their behalf, the vaccine from any country.

The official told The Jerusalem Post that the Palestinians will soon receive nearly four million Russian-made vaccines against COVID-19.

Vielleicht zweigt ja die Hamas etwas Geld vom Tunnel- und Bombenbau ab?

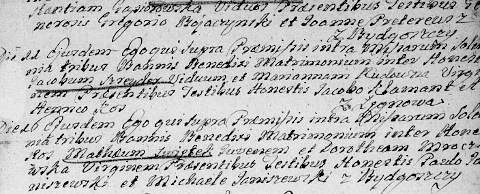

1759

Habe ich gerade bekommen – den Heiratseintrag eines meiner Vorfahren: Jacob Schröder (Szreyder) vom 22.09.1759 (katholisches Kirchenbuch Bromberg). Ich kann Jacobus noch nicht richtig einordnen, aber die Schröders saßen damals in Otteraue-Langenau an der Weichsel. Ich habe den Eintrag (rechts oben) noch nicht komplett entziffern können.

1759! Das war im Siebenjährigen Krieg. Einen Monat zuvor war die preußische Armee bei Kunersdorf geschlagen worden.

Ho Ho Ho!

Ich hoffe, das hiesige Publikum hat politisch nachhaltig eingekauft!

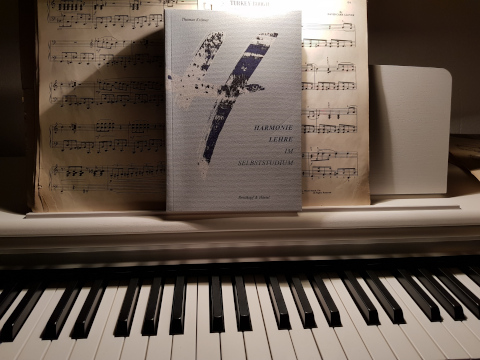

Harmonisch

Ein bisschen Weiterbildung in der Theorie der schönen Künste kann nicht schaden. Ich wurde durch Werbung manipuliert und kaufte von Thomas Krämer Harmonielehre im Selbststudium.

Gernderinfiziert, revisited

Sehr schöner Text von Michael Westerhoff auf ruhrbarone.de: „Warum ich nicht mit Gender* spreche“.

Wir sprechen heute eine akademische Gender-Sprache und nicht mehr so wie auf der Straße. Und uns ist egal, worüber Deutschland spricht. Wir haben uns inhaltlich und sprachlich meilenweit von vielen Menschen abgekoppelt. Das gilt für private elektronische Medien genauso wie für öffentlich-rechtliche. Wir wundern uns also, dass die Menschen ihre „Informationen“ lieber von YouTubern, aus windigen Telegram-Gruppen oder bei rechten Bloggern beziehen? Ich wundere mich darüber nicht.

Für mich gilt das ohnehin nicht, aber ich stimme zu. Insbesondere die „Linke“ sollte sich das zu Herzen nehmen. Das wird aber nicht passieren, weil Sprachesoterik eine quasi-religiöse Konsistenz hat und – vergleichbar mit einer Subkultur – ein soziales Milieu nach „unten“ abgrenzen soll. Gendersprache ist nichts anderes als systemaffiner Klassismus.

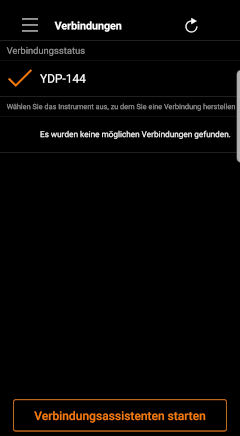

USB On-The-Go oder: And the winner is Horst

Die hiesige Schwarmintelligenz in Gestalt des wohlwollenden Lesers Horst empfahl: Wenn’s ein normales USB-Kabel ist, dann probier Er mal einen sogenannten OTG-Adapter dazwischen. Ist zwar nur 1 Kontakt anders beschaltet, der sorgt aber dafür, daß sich das „smarte“ Telefon nicht stumpf wie ein Speicherstick aufführt.“

Ich wusste nicht, was USB OTG ist – so etwas wie Coffee-to-go? Und warum kann das ein normales USB-Kabel nicht? Dafür ist es doch da? Und warum steht das nicht im fucking manual von Yamaha?

Und siehe: Das OTG Adapterkabel löste mein Problem: Die App Smart Pianist erkennt plötzlich doch mein E-Piano.

Letztlich bleibt es aber Kabel-Voodoo…

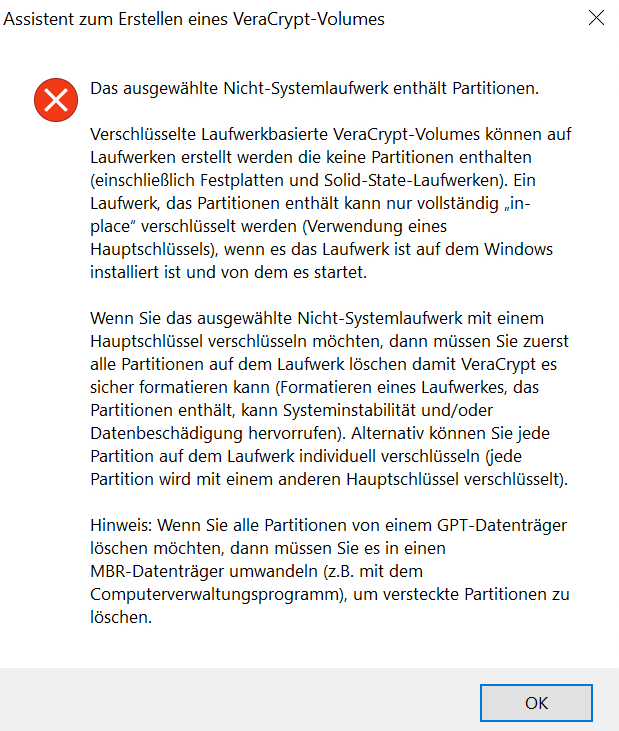

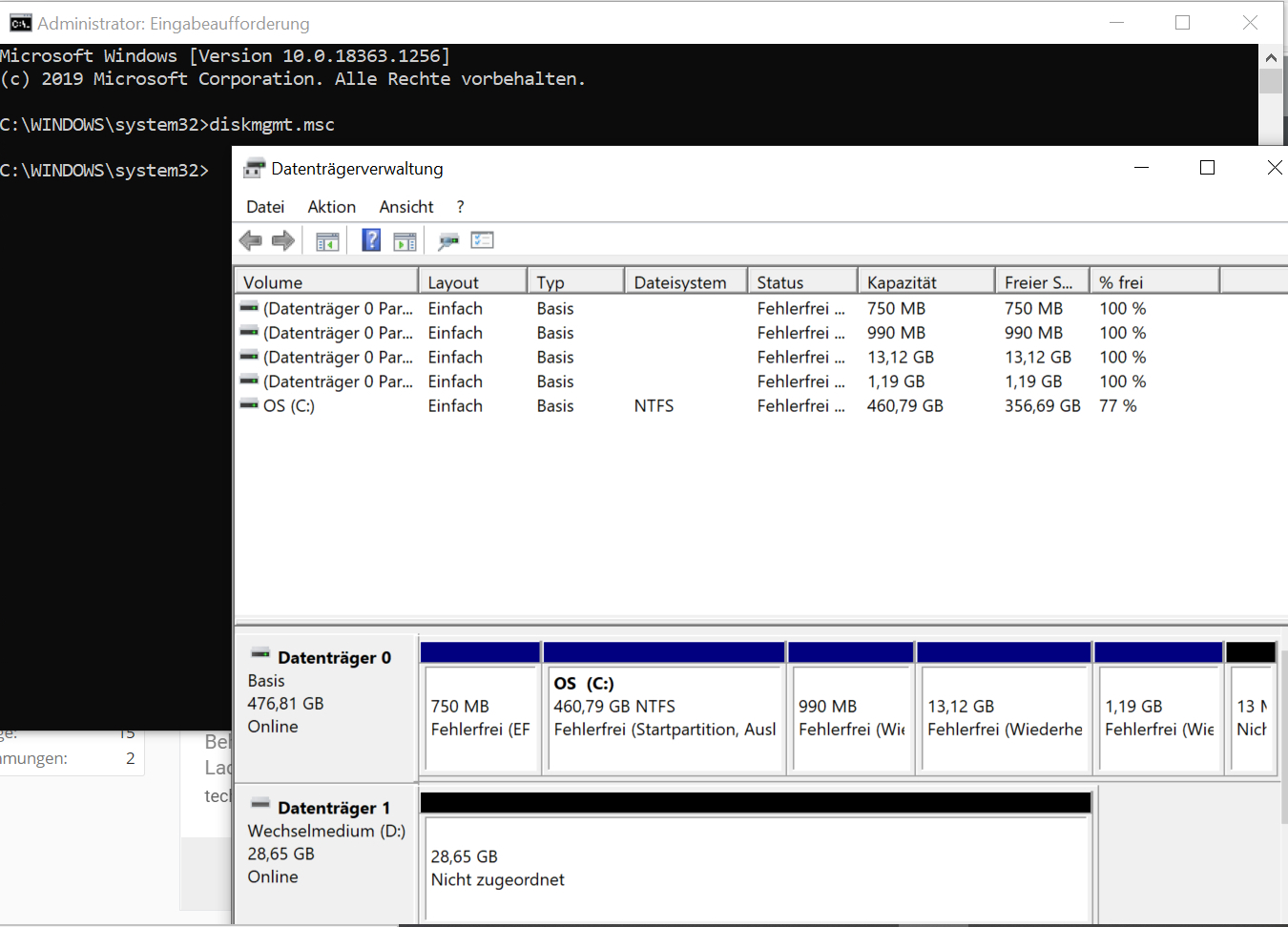

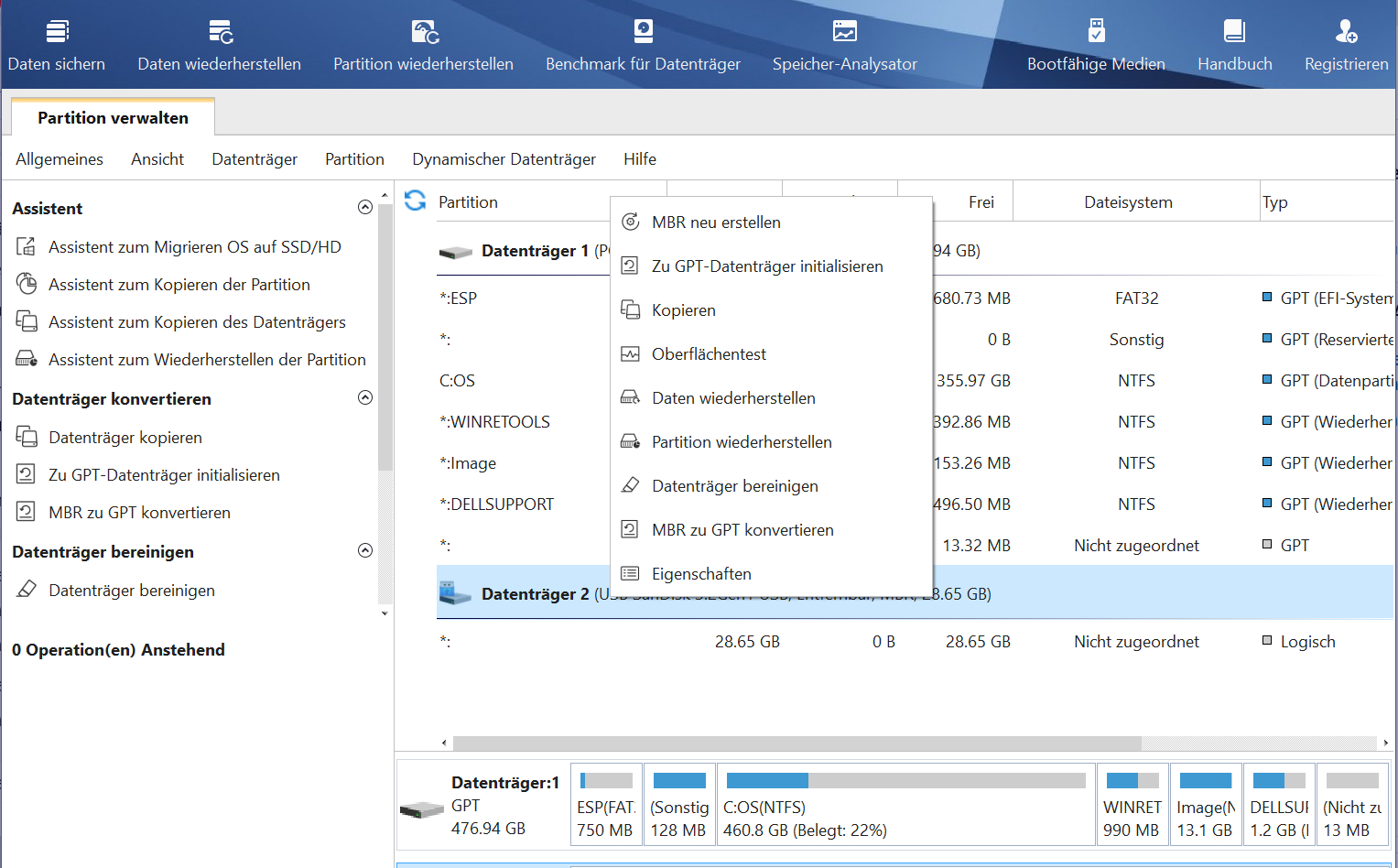

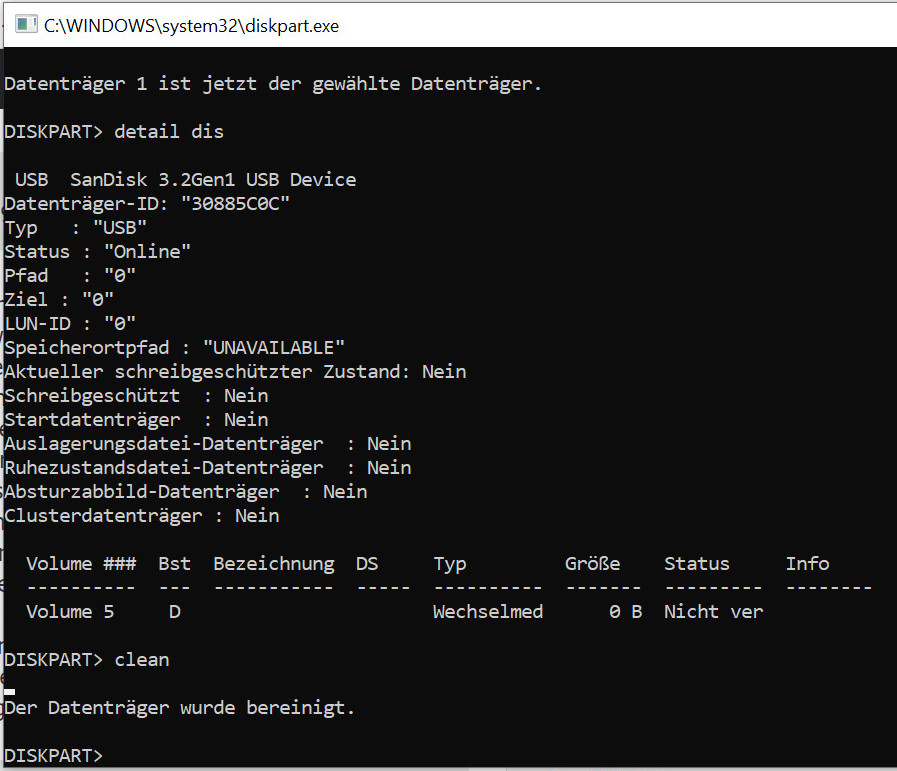

GPT und MBR [Update][2.Update]

Ich fürchte, ich brauche jetzt die Hilfe eines Windows-NerdsGurus. Ich bin in dem Betriebssystem nicht mehr so fit und muss alles nachgucken, was aber hier nicht hilft.

Folgende Fehlermeldung kommt, wenn ich mit Windows 10 und Veracrypt einen USB-Stick verschlüsseln will:

Natürlich habe ich schon stundenlang gegoogelt. Der Praxistipp von Chip funktioniert bei mir nicht:

Sollte der Datenträger noch Volumes oder Partitionen enthalten, müssen diese nun entfernt werden. Klicken Sie dazu mit der rechten Maustaste auf das entsprechende Volume, anschließend wählen Sie „Volume löschen…“ beziehungsweise „Partition löschen…“ aus.

Klicken Sie den Datenträger, den Sie konvertieren möchten, mit der rechten Maustaste an. Aus dem Kontextmenü wählen Sie „Zu MBR-Datenträger konvertieren“ aus.

Gelöscht habe ich. Die letztere Option existiert aber nicht, auch wenn ich die Datenträgerverwaltung als Admin ausführe.

Laut Microsoft gibt es Kommandozeilen; das wollte ich mir aber nicht antun. Also habe ich das empfohlene Programm Partition Wizard Free Edition installiert (das natürlich mit Werbung nervt).

Da gibt es das gesuchte Feature, den USB-Stick als „MBR neu zu erstellen“. Das Ergebnis bleibt aber dasselbe: Veracrypt meckert mit der obigen Fehlermeldung.

Was mache ich falsch? Das ist wieder ein hervorragendes Beispiel dafür, dass alles schief gehen kann, selbst die einfachsten Dinge, und kein Manual das erwähnt.

[Update]

Das Problem wurde nicht gelöst, die Fehlermeldung erscheint immer noch. Jetzt weigert sich Windows sogar, den USB-Stick zu formatieren. Ich glaube, ich werde doch mal Linux bemühen müssen. Aber was sage ich, wenn jemand das geplante Tutorial liest und genau diesen Fehler bekommt?

[2. Update] Ich gehe davon aus, dass das Problem nicht gelöst werden kann. Ich habe den Stick jetzt auch mit Linux fomatiert, aber das Ergebnis mit Veracrypt unter Windows bleibt gleich. Vielleicht bin ich auch der einzige Mensch, der diese Fehlermeldung bekommt.

Es cybert sehr oder: Ich hacke euch alle!

Cyberattacken allüberall. Überraschung! Es war Putin – „according to people familiar with the matter.“ Schon klar.

Der Postillion hatte vor drei Jahren etwas dazu geschrieben.

Mal ganz langsam zum Mitschreiben. All of the organizations were breached through the update server of a network management system made by the firm SolarWinds, FireEye said in a blog post Sunday.

SolarWinds.Orion.Core.BusinessLayer.dll is a SolarWinds digitally-signed component of the Orion software framework that contains a backdoor that communicates via HTTP to third party servers. We are tracking the trojanized version of this SolarWinds Orion plug-in as SUNBURST.

Digital signiert, hmhm. Das müsste doch aufgefallen sein?

The backdoor uses multiple obfuscated blocklists to identify forensic and anti-virus tools running as processes, services, and drivers. Malware mit eingebautem Schlangenöl-Detektor! Sehr witzig.

By the way: Was ist eigentlich eine dll-Datei?

DLL-Dateien verhalten sich ähnlich wie die bekannten EXE-Dateien. Die DLL-Dateien lassen sich per Doppelklick ausführen, jedoch läuft die Handlung meist unsichtbar im Hintergrund ab.

Die Dateiendung .dll wird nicht nur von DLL-Dateien, sondern auch von EXE-Dateien und Treibern genutzt. DLL-Dateien sind somit ein wichtiger Bestandteil des Windows-Systems.

Soso.

Sauer scharf

Meine neue Suppenschüssel passt besonders gut zu selbst gemachter Sauer-Scharf-Suppe mit Tapioka-Nudeln! Und das ging so:

Eine fette Möhre (oder drei kleine) in dünne Scheiben schneiden. Eine Zwiebel schreddern. Eine Paprika in kleine Stücke hacken. Zwei Esslöffel Sesamöl in einem Wok oder einer tiefen Pfanne erhitzen, erst die Möhren dazu, dann die Zwiebeln und das Paprika. Dann eine halbe Dose Jalapeños abtropfen lassen, etwas kleiner schneiden (sehr scharf!) und ebenfalls dazugeben (frische Jalapeños habe ich in Neukölln noch nicht gefunden).

Wenn sich das Sesamöl um das Gemüse gelegt hat und die Zwiebeln glasig werden, ein Glas abgetropfter Bambussprossen (oder auch Bambusstreifen) dazugeben und noch ein paar Minuten brutzeln lassen. Danach mit zwei Esslöffeln Sojasauce ablöschen (ich nehme helle Sojasauce, die ist besser).

Parallel dazu einen Topf mit ca. eineinhalb Liter Wasser aufkochen und fünf Brühwürfel dazugeben. (Im ursprünglichen Rezept wurden drei Liter Wasser angegeben. Nach einem halben Dutzend Versuchen habe ich weniger genommen – das ist vermutlich Geschmacksache.)

Jetzt vier Esslöffeln Ketchup in das kochende Wasser – und das Gemüse. Mit sechs Esslöffeln Saucenbinder ein wenig andicken (die Suppe muss kochen, wenn man den Saucenbinder hineinschüttet, sonst klumpt es). Dann mehrere kleine, in Scheiben geschnittene Lauchzwiebel in die Suppe.

Drei Eier mit ein wenig Wasser ein einem Schälchen verquirlen und dann mit einem Schöpflöffel langsam rotierend in die Suppe gleiten lassen. Mit Essig, Zucker und ein paar Tropfen Sesamöl abschmecken.

Glasnudeln bereitet man anders zu als „europäische“ Nudeln. Es reicht schon, sie mit kochendem Wasser zu überschütten und dann ein wenig in der Suppe ziehen zu lassen. Meine vietnamesischen Tapioka-Nudeln muss man erst mit kaltem Wasser übergießen und dann drei Minuten (höchstens!) kochen. Wenn man sie zu lange kocht, werden sie matschig.

Guten Appetit!

Transit in den Tod und Computer-Voodoo

Komisch, dass mir die Netflix-Algorithen erst jetzt Die Brücke – Transit in den Tod hereinpülten. Ganz außergewöhnliche schwedisch-dänische Krimi-Kost! Es gibt schon so viele Rezensionen, dass ich nicht noch mehr das Internet vollschreiben muss.

Nur eines: Die Heldin Saga Norén (Sofia Helin) „leidet“ in der Serie an einer Art Asperger-Syndrom. Das führt zu urkomischen Dialogen. Ich musste manchmal laut auflachen, was mir bei skandinavischen Filmen sonst nie passiert. Der dänische Kommissar Martin Rohde (Kim Bodnia) versucht, fröhlichen Smalltalk zu machen, weil „man das unter Kollegen so üblich ist“. Wenn sich aber jemand daraus nichts macht, wird es kompliziert, weil die Kommunikation irgendwie ins Leere läuft.

Szene: Die Norén und Rohde fahren Auto, minutenlang, und Rohda versucht etwas Nettes zu plaudern, weil man sich noch nicht kennt. Irgendwann fragt er, da seine Kollegin unentwegt stur aus dem Fenster blickt: „Hörst Du mir überhaupt zu?“ Sie: „Ich sitze doch neben Dir, warum sollte ich nicht zuhören?“ Rohde verschlägt es manchmal einfach die Sprache.

Oder: Die schwedische Kommissarin hat plötzlich Lust auf Sex. Sie geht in eine Bar, lächelt einen Kerl an. Der lächelt zurück und fragt: „Möchtest Du etwas trinken?“ Sie: „Nein.“ Er halb beleidigt ab. Sie hinter ihm her: „Warum lässt du mich einfach stehen?“ Er: „Äh?“ Sie: „Möchtest du Sex mit mir?“

Nach dem Liebesspiel setzt sie sich ins Bett und schaut auf dem Laptop zersäbelte Leichenteile an. Er wacht auf und fragt geschockt: „Was machst Du da?“ – „Ich bin bei der Kripo. Arbeit.“ Der Kerl flieht nach kurzer Zeit völlig konsterniert aus der Wohnung.

Natürlich kommt wieder Computer-Voodoo vor. Das Übliche: Wir haben da einen Nerd im Keller, der kann Passwörter knacken. Oder: Wenn etwas nicht funktioniert, ist es garantiert „ein Trojaner“. Da hat vermutlich irgendein Russe mit einer Nadel in ein Püppchen gestochen, und die „Trojaner“ machen sich auf den Weg und demolieren zielgerichtet Bits und Bytes. Vielleicht sollte man Drehbuch-Autoren mal in mein Seminar schicken, aber dann würde es weniger lustig in solchen Filmchen.

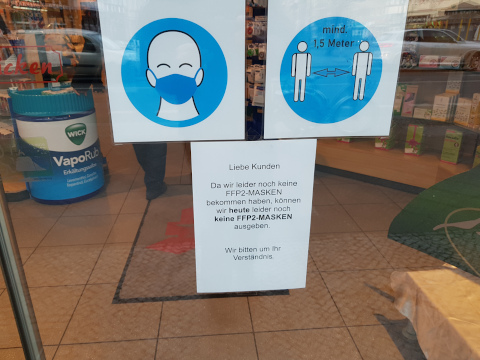

Masken her, prestissimo!

Berlin-Neukölln, Karl-Marx-Straße. „Die Märkte“ richten es mal wieder. In Kuba wäre das nicht passiert, und in China schon gar nicht.

Ich werde jetzt Schoko-Kaffee trinken, danach das Solfeggietto weiterüben, das ich mal auswendig konnte, sogar prestissimo, aber komplett verlernt habe, und dann werde ich etwas bloggen.

C920 Pro HD Webcam

Höher, schneller, weiter, besser. Ich habe mir jetzt für meinen Hauptrechner eine Logitech C920 HD Pro Webcam (Link geht zu Amazon) besorgt. Ich war es leid, immer bei Videokonferenzen auf den Bildschirm meines Laptops hinunterstarren oder die Brille rauf- und runterschieben zu müssen. Außerdem ist der Monitor hier größer.

Ich war ein bisschen in Sorge. Bei Logitech kennt man wie gewohnt das Betriebssystem Linux nicht. Daher hatte ich mich vorher erkundigt, ob die Kamera kompatibel sei. Ist sie. Man muss natürlich wissen, wie man so etwas zum Laufen bringt – mit Cheese zum Beispiel.

Will man aber eine Konferenz mit BigBlueButton eröffnen, darf Cheese nicht aktiviert sein, beides zusammen funktioniert nicht. Die Kamera kann Aufnahmen von 2304×1536 Pixel, das ist ganz ordentlich.

Ich brauchte das Erfolgserlebnis , weil ich immer noch damit kämpfe, die App für mein Piano in Betrieb zu nehmen – das Gerät wird per USB-Kabel einfach nicht erkannt. I keep you informed.

Pepe tritt ab

Pepe Mujica, Protoplasma K, CC BY-SA 2.0

José „El Pepe“ Mujica (*1935) hat seinen Rückzug aus der Politik erkärt.

Für mich ist er ein Held und Vorbild. „Elf Jahre seines Lebens verbrachte Mujica in einer 3,5 Quadratmeter engen Einzelzelle, oft in Handschellen, den eigenen Urin trinkend, unter Dauerbeleuchtung gesetzt, die den Unterschied von Tag und Nacht aus der Wahrnehmung löschte.“

Dieses Virus ist das globalisierteste Wesen aller Zeiten. Ob reiche oder arme Länder, es lässt keinen Kopf auf den Vogelscheuchen sitzen. Zum anderen erleben wir die Folgen der langjährigen Kritik am Staat, weil es einerseits eine sowjetische Staatsformel gab, die glaubte, alles mit dem Staat gelöst zu haben. Doch dann tauchten die Ultraliberalen auf, die im Grunde überhaupt nicht liberal sind, weil sie jede Form von Diktatur befürworten und glauben, dass der Staat auf ein Minimum reduziert werden muss. Doch jetzt, wo die Kartoffeln anbrennen, rufen alle nach dem Staat: „Gib mir dieses, fordere Disziplin, lass dieses und mach das andere“, und so weiter. Unser eigentlicher Kampf sollte sein, dass wir das Beste im Staat erkennen und von ihm fordern, denn in Wirklichkeit ist der Staat ein kollektiver Wert, den wir besitzen und brauchen. Und warum ist er es? Weil der Markt dies nicht leisten kann … Die Welt wird (Anm.: nach dem Virus) nicht dieselbe sein. Wir müssen lernen, das Leben anders anzupacken. Die Frage ist, wieviel wird es uns kosten und welchen Preis werden wir zahlen, bis zu dem Tag, an dem die Wissenschaft uns eine Reihe von Antworten gibt, die heute noch lange nicht verfügbar sind. Es kann dem Homo sapiens auch helfen, etwas bescheidener aufzutreten und zu lernen, dass die Natur befolgt und respektiert werden muss.

Wenn die Revolution kommt, dann aus Lateinamerika. Menschen wie „El Pepe“ oder Camila Vallejo oder Francisca Alvarado Mamani werden sie anführen.

In Montevideo hat auch wieder ein Linksbündnis gewonnen. Ab nächsten Herbst denke ich darüber nach; die Flüge sind mittlerweile bezahlbar.

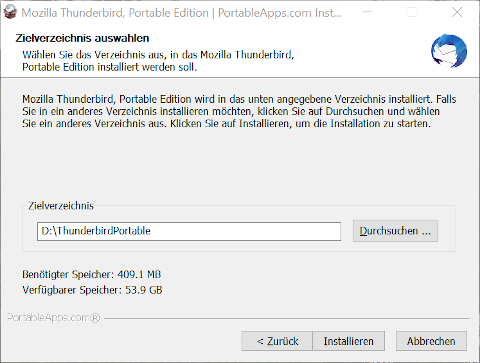

E-Mails verschlüsseln [Thunderbird Portable auf einem USB-Stick]

Neues Tutorial auf der Website des Vereins German Privacy Fund: E-Mails verschlüsseln [Thunderbird Portable auf einem USB-Stick, Windows].

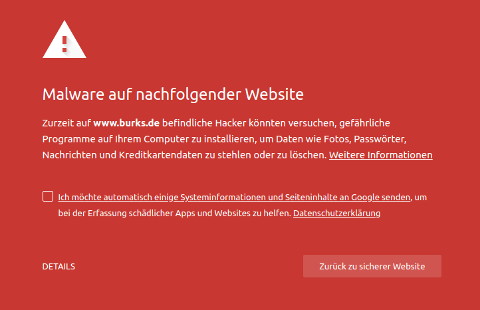

Burks.de, relaunched

Der Relaunch meiner Website ist jetzt abgeschlossen. Ich habe gerade einen riesigen roten Knopf gedrückt, es hat gezischt und gewummert und et voilà!

Das Blog ist immer noch da, wo es war. (Nein, das ist nicht braun, sondern etwas camelmäßiges.)

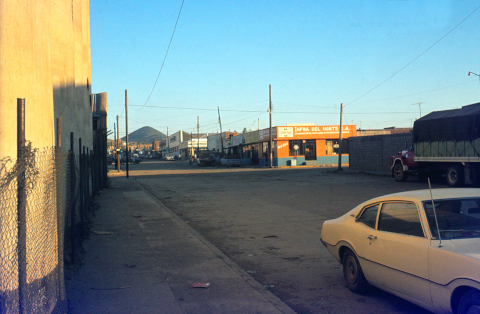

Cuauhtémoc, revisited

Das Foto habe ich am 28.09.1979 in Cuauhtémoc im Norden Mexikos im Bundesstaat Chihuahua gemacht. Das ist offenbar dieselbe Mauer und auch dasselbe Auto, die hier 2001 schon einmal auftauchten.

Bedeckt schreiben, leicht bekleidete Personen und Omas Geburtstag

Liebe Studenten Studierende!

Im heutigen Seminar werde ich lehren, wie man verbirgt, dass man etwas verschlüsselt hat. Die Methode nennt man Steganografie: Steganografie ist die Wissenschaft, Informationen in einem Trägermedium verborgen zu speichern und zu übermitteln. Das Wort lässt sich auf die griechischen Bestandteile στεγανός steganós ‚bedeckt‘ und γράφειν gráphein ‚schreiben‘ zurückführen, bedeutet also wörtlich „bedeckt schreiben“ bzw. „geheimes Schreiben“.

Man kann zum Beispiel einen Text in einer anderen Datei verbergen und dann verschicken. Ich zeige Euch gleich die Paranoia-Version: Wir verstecken einen verschlüsselten Text (den ohnehin nur der Empfänger wieder entschlüsseln kann), in einem Foto.

Man muss sich daran erinnern, dass es immer wieder ahnungslose Politiker gibt, die fordern, man müsse Verschlüsselung verbieten. Sollen Sie das doch tun! Wir würden mit Steganografie glaubhaft abstreiten, dass wir verschlüsselt haben.

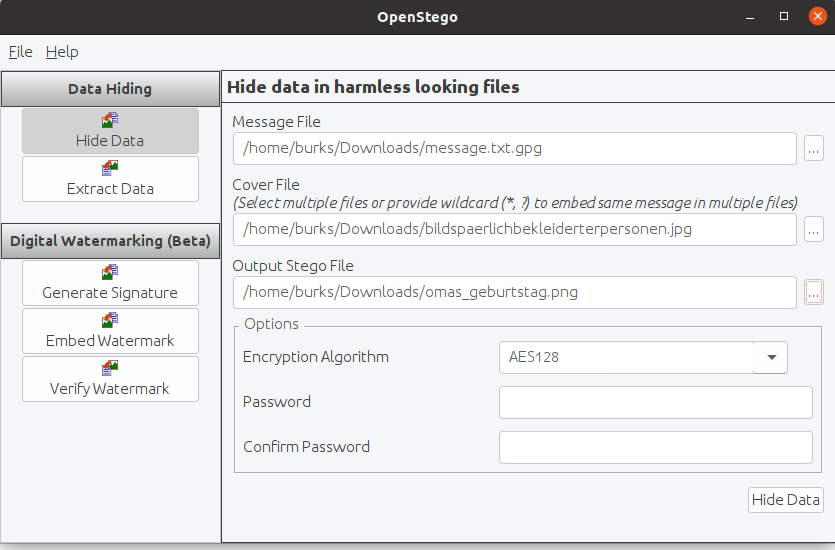

Ich installiere zuerst das Programm OpenStego. Die freie Software gibt es für Windows und Linux. Ich führe Euch vor, wie das „geheime Schreiben“ mit der Linux-Version geht.

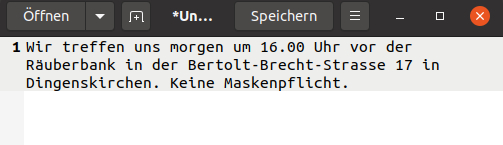

1. Zuerst schreibe mit einem beliebigen Texteditor eine Botschaft und speichere die ab, in unserem Beispiel als message.txt.

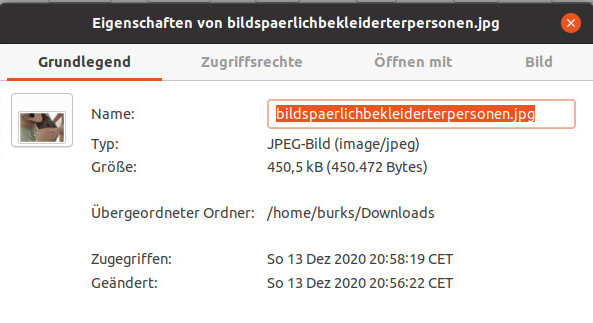

2. Jetzt rufe ich Kleopatra auf und verschlüssele die Datei. In meinem Beispiel habe ich die Botschaft nur an mich selbst verschlüsselt. Der Text heißt jetzt message.txt.gpg.

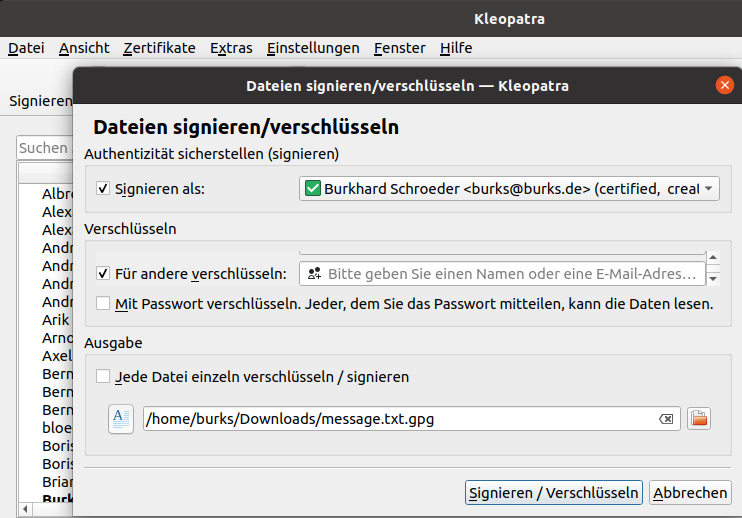

3. Jetzt wähle ich beliebiges Bild aus, am besten ein sexistisches, das erweckt am wenigsten Verdacht. In unserem Beispiel heisst es bildspaerlichbekleideterpersonen.jpg. [Das obige Foto ist nicht die Original-Datei.]

Das Bild ist 450,5 Kilobyte groß. Das wird gleich noch einen Rolle spielen.

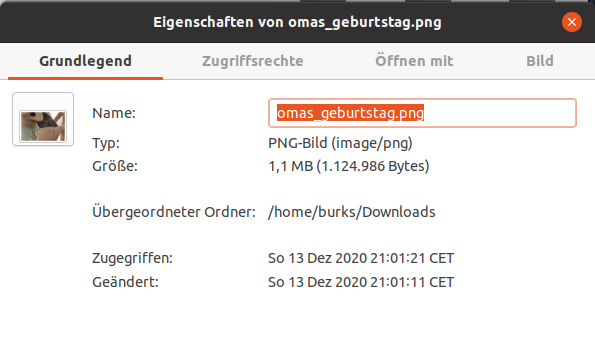

4. Jetzt rufe ich das Programm OpenStego auf. Für das obere Fenster des Menüs message file wähle ich meine verschlüsselte Datei message.txt.gpg. Für das zweite Fenster cover file (die Datei, in der der Text versteckt werden soll), nehme ich das bildspaerlichbekleideterpersonen.jpg. Ich definiere, dass der „Output“ in meinem Ordner „Downloads“ omas_geburtstag.png heißen soll und wähle ein beliebiges Passwort. (Anmerkung: Der Empfänger muss dieses Passwort natürlich kennen.) Dann klicke ich auf hide data!

Der bloße Augenschein, wenn man das Original und das jetzt erzeugte Bild vergleicht, sagt: die sind gleich?! Das Bild rechts ist das neue omas_geburtstag.png. [Beide Bilder sind nicht die Originale.]

Ja und nein. Das neue Bild, das den verschlüsselten Text „covert“, ist jetzt 1,1 Megabyte groß. Woher aber soll jemand, der dieses Bild, etwa als Attachment einer E-Mail, abfängt, wissen, was die Originalgröße war?

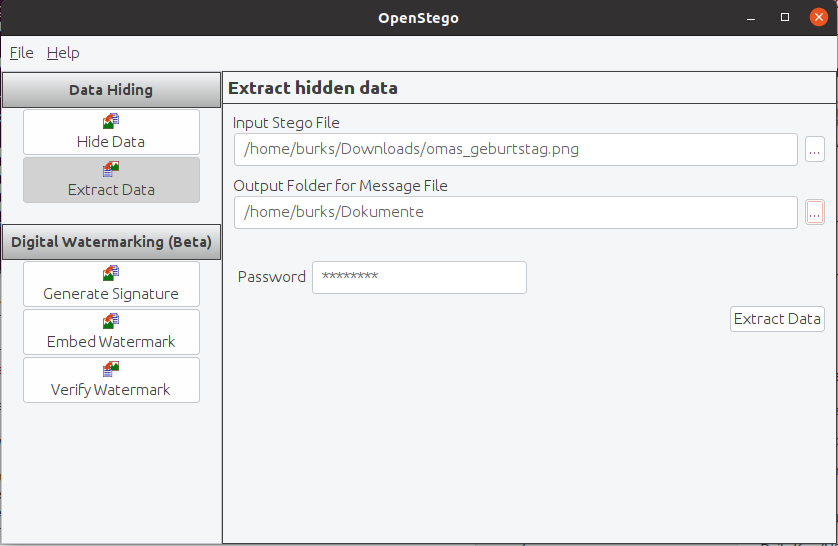

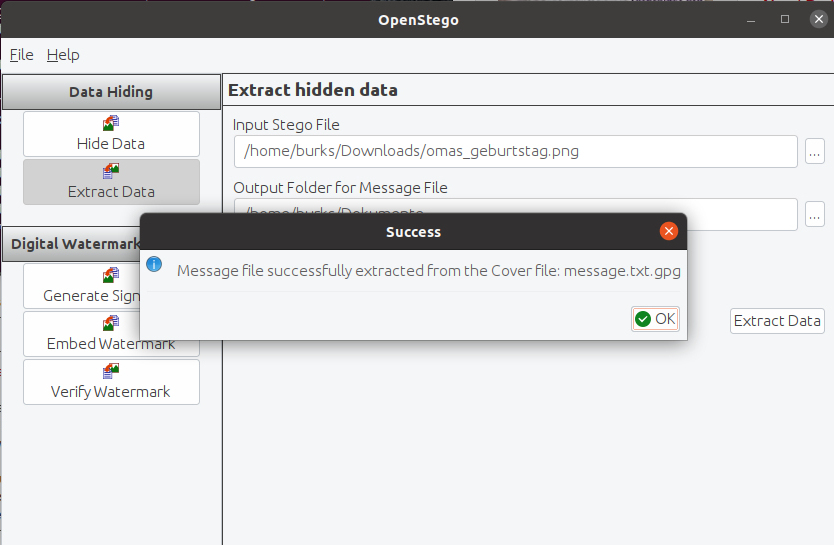

5. Ich extrahiere jetzt die versteckte Datei aus dem Bild und wähle dafür den Menüpunkt extract data. Das Ergebnis will ich in meinem Ordner „Dokumente“ speichern, damit die Original-Botschaft, die noch im Ordner „Downloads“ liegt, nicht überschrieben wird.

6. Jetzt der umgekehrte Weg: Die aus dem Bild extrahierte Datei message.txt.gpg muss ich mit Kleopatra entschlüsseln. (Da ich an mich selbst verschlüsselt habe, geht das natürlich sowieso.)

Es hat funktioniert! Die Datei message.txt in meinem Ordner „Dokumente“ kann ich jetzt wieder mit einem Editor lesen.

Als Hausaufgabe bitte ich euch, das Obige mit der Windows-Version von OpenStego zu exerzieren.

Verflixte Technik, revisited

Gestern bestätigte sich wieder einmal mein Urteil, dass es besser sei, alle Tutorials zu allen Themen am besten selbst zu schreiben.

Apropos Piano. Das Internet sagte mir, ich könne es per App steuern und damit auch viele schöne Dinge tun. Hört sich gut an, etwa wie: E-Mails zu verschlüsseln ist ganz einfach. Die Gesetze des Universums verlangen daher zunächst nach einem USB-Anschluss. Unter das Klavier kriechend, die Wirbelsäule krümmend, fand ich einen solchen (vgl. Foto), in den nach langem Suchen auch eines meiner zwei Fantastillionen USB-Kabel passte (das wird nicht mitgeliefert).

Was ist das für ein bescheuerter Anschluss? Das andere Ende ist „normal“. Aber wie kriege ich das in ein Gerät, vor allem welches? Für mein Galaxy S8 brauchte ich noch einen Adapter, der zwei UBS-Kabel miteinander verbindet. Klick. Gekauft. Mal sehen, ob der in diesem Jahr noch kommt.

In allen netten und gut gemeinten Videos wird einem erklärt: „Die App kann dann also mit jedem Handy oder Tablet verwendet werden.“ Gelogen! Mein Tablet sagt: Die Smart Pianist App sei mit meiner Android-Version nicht kompatibel. Upgraden auf eine andere geht mit dem Teil auch nicht. Also wieder zurück in die dunkle Schublade damit. Kann man irgendwo lesen, ab welcher Android-Version die App funktioniert? Nein. Das würde den Endverbraucher vermutlich verunsichern.

Das wird noch kompliziert werden. „Um die App zu koppeln muss Bluetooth am Klavier aktiv sein, jedoch nicht der Pairing Modus.“ Hurra! Gut zu wissen!

Übrigens and now for something completely different. Erst gestern, während eines Online-Seminars, fiel mir auf, dass Thunderbird bzw, Enigmail für Linux keine Dateien verschlüsseln kann, sondern nur die Texte von E-Mails. Weist da irgendjemand darauf hin? Nein. In finsteren Nerd-Ecken murmelt jemand etwas von Batch-Skripten. Schon klar. Das mach ich mit links, jeden Tag. (Man muss also Kleopatra nutzen, wie auch bei Windows.)

Zwischendurch erste Sätze von „Anleitungen“, die man gerne weiterliest: „Unter Linux funktioniert Enigmail nur korrekt, wenn die Anwendung (SeaMonkey / Thunderbird) und Enigmail mit der gleichen Compiler-Version erstellt wurden.“

Jaja, ich bin noch ganz entspannt.