Ich werde noch zum rasenden Elch. Aber falsch geraten. Ich will nicht auf faule NutzerInnen einprügeln, die sich weigern, E-Mails zu verschlüsseln, sondern auf die Pappnasen, die auch mit daran schuld sind, dass das kaum jemand macht und Anfänger das als schwierig empfinden.

Ich sitze jetzt seit geschlagenen neunzig Minuten hier und versuche das E-Mail-Programm Thunderbird Portable auf einen USB-Stick zu installieren, und zwar inklusive Verschlüsselungsprogramm und Enigmail. Es ist mir bisher nicht wirklich gelungen. Wenn ich nicht ein verdammtes benutzerfreundliches Tutorial schreiben müsste, hätte ich schon vor Wut fast aufgegeben.

Niemand sagt einem im voraus, dass man beim „normalem“ Thunderbird Portable eben nicht verschlüsseln kann, auch gibt es gar keine Möglichkeit, Add-ons wie Enigmail zu installieren, außer man versucht es „per Hand“, was man niemandem empfehlen solle, schon gar keinem Anfänger. Die Thunderbird Portable-Version von PortableApps.com ist also Schrott. Was soll ich mit einem Programm, das nur Postkarten erlaubt?

Was lesen wir jetzt? …laden Sie einfach GPG für Thunderbird Portable 1.4.13 (MD5: 627291d689f08577d0bb9dc2d2da1908) herunter [Link führt zu Sourcefource]. „Einfach“ bedeutet meistens: Der Schreiber will darüber hinwegtäuschen, dass es Tücken und Fallstricke gibt.

Das war übrigens das erste und einzige Mal, dass mir jemand verkündet, dass das „normale“ Gnu4win, das überall empfohlen wird, eben nicht für Thunderbird Portable geeignet ist. (Hey, das kam hier schon mal vor – wieso hat mich niemand gewarnt?)

Und jetzt: Danach laden Sie die Enigmail-Erweiterung herunter. Hurra, alles auf Englisch! Superpraktisch für Anfänger, damit auch niemand etwas versteht. Zu allem Überfluss: „Announcements – Enigmail has a new home“ – und auf der neuen Website finde ich keine Version für Enigmail für die portable Thunderbird-Version.. Grmpf.

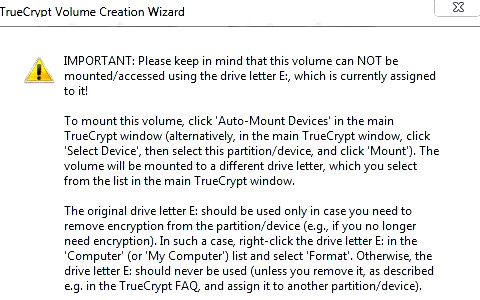

Aber wir tun ja, was man uns sagt und fummeln stundenlang herum. Was geschieht eigentlich, wenn man die oben empfohlene Thunderbird Portable installiert? Man sieht diese hübsche Warnung:

Das macht Mut, um weiterzumachen! April 2012 – ganz entzückend. Der Link führt dann zum „normalen“ Thunderbird und nicht zur portablen Version. Ich komme mir vor wie das HB-Männchen. So verarscht man Leute, die guten Willens sind, sich um Sicherheit zu kümmern.

Das ist auch hübsch: Laden Sie das passende XPI für die gewünsche Sprache herunter und installieren Sie es im Erweiterungsmanager (Extensionmanager). Dies wird nicht unterstützt und funktioniert oder funktioniert nicht. Volle Unterstützung für komplette Lokalisierung wird es in Zukunft geben. Äh – wie meinen? XPI? Ist das Klingonisch? Es funktioniert oder auch nicht? Wer hätte das gedacht.

Das deutsche Thunderbird-Wiki kommt schon wieder mit etwas Anderem:

Wenn Sie Thunderbird portable verwenden, bietet sich eine spezielle Version an, die neben dem portablen Thunderbird bereits die passende Enigmail-Version vorinstalliert hat. Außerdem beinhaltet sie auch GnuPG. Sie müssen dann nur noch Ihre Schlüsseldateien hinzufügen. Mehr dazu unter: http://thunderbird.gnupt.de.

Dort lesen wir die volkstümlichen Worte:

Da diverse Erweiterungen noch nicht zu der Version 17.x kompatibel sind, wird das Upgrade bis auf Weiteres nicht automatisch durchgeführt, sondern lediglich ein Hinweis auf die Version 17.x ausgegeben. Soll das Upgrade durchgeführt werden, ist die Thunderbird-Portable.ini zu öffnen und der Parameter Thunderbirdversion auf 17x zu ändern (Thunderbirdversion=17x)

Sorry, aber ihr habt einen Knall. Hier habe selbst ich nicht mehr weitergelesen.

Hier wird alles vernünftig erklärt, leider wieder nur auf Englisch. Also ist mein deutsches Tutorial eine Marktlücke. Ich brauche noch bis Sonntag dafür.