Carbon Copy Cacke

Warum eigentlich verschickt die NPD Sachsen offene Carbon-Copy-Verteiler? Damit ich sehe, welche Journalisten die Pressemitteilungen auch lesen? Neonazis und moderne Technik – das passt wohl doch nicht zusammen. Har har.

Child pornography is great

So richtig schön ekelhaft zum Abkotzen (via Fefe): „EU zahlt 300.000 Euro für Pro-Netzsperren-Lobbying“ (Quelle, Quelle, englisch). Zensur wird also finanziell gefördert, Meinungsfreiheit nicht. Und was sind „Jugendschutzgruppen“?

Deren schmierigen Motive mag ich mir gar nicht ausmalen, sie werden vergleichbar sein mit denen der katholischen Jugendarbeit. Um Profit geht es auch, und darum, um Gelder für sich selbst abzuzocken: „Unter anderem soll die European NGO Alliance for Child Safety Online (ENACSO) im Europaparlament direkt eine Lobbying-Veranstaltung abhalten, um Abgeordnete zu beeinflussen, für Netzsperren zu stimmen“.

„Ein Anwalt der Musiklobby IFPI soll laut Engström schon 2007 bei einer Veranstaltung gesagt haben, dass Kinderpornos ‚großartig‘ seien, da man über sie Politiker zur Einführung von Netzsperren bewegen könne.“ (Quelle)

Noch Fragen?

Das Killerspiel zum 1. Mai

Bald werde ich auch diese ATI Radeon HD5670 haben….

Gut gemeint

„Das Internet sei stärker von Politikern mit ‚guten Absichten‘ bedroht als von offen agierenden Zensoren in China.“ (sagte CCIA-Präsident Ed Black laut Heise)

Vorschau: Leuchtender Luchs

Natürlich werde ich das neue Ubuntu „Lucid Lynx“ bald testen. Aber erst, wenn ich mir angesehen habe, was anderen Leuten so passiert.

„Offenbar sind die Ubuntu-Macher mittlerweile von der Qualität ihrer automatischen Hardwareerkennung so sehr überzeugt, dass sie Boot-Hacks wie acpi=off nicht mehr für nötig halten; und tatsächlich hat der leuchtende Luchs auf keinem unserer Testrechner gezickt.“ Aha. Und warum musste ich bei meinem Karmic Koala einen ältere Grafikkarten-Treiber per Hand installieren, weil Second Life bei der empfohlenen Version immer abraucht?

Einige der so genannten „sozialen Netzwerke“ seien jetzt integriert. Dazu zwei Kommentare aus dem Heise-Forum:

„Hab immer noch nicht rausgefunden, wozu ich Twitter und facebook brauche.“

„Das ist so ein Religionsding. Du brauchst es nicht, aber Du sollst glauben, dass Du es brauchst.“

Und: „Jetzt hat man also schon eine „Kontaktstörung“, wenn man nicht permanent brabbelt, was für belanglose Dinge man gerade erledigt oder sein Innerstes für eine amerikanische Firma nach außen kehrt, die diese Daten weiterverkauft.“

ICQ – die Russen kommen

Der Messenger-Dienst ICQ ist also an die Russen verkauft worden. Heise schreibt: „Käufer ist das russische Investment-Unternehmen Digital Sky Technologies (DST), das sich nach einer Beteiligung an Facebook zuletzt auch Anteile am globalen Marktführer im Bereich Social Games, Zynga, sicherte. DST kontrolliert mit Mail.ru zudem den größten einheimischen Anbieter von kostenlosen E-Mail-Diensten und ist am sozialen Netzwerk Vkontakte.ru (34 Millionen Nutzer) beteiligt.“

Ich habe ICQ in grauer Vorzeit benutzt, irgendwann in den neunziger Jahren, aber nur kurzzeiting aus Neugier, weil ich ein paar Monate Kunde bei AOL war. Zwei Sätze aus dem Wikipedia-Eintrag sollten das Problem hinreichend beschreiben: „Aus einem internen Dokument, veröffentlicht auf cryptome.org, geht hervor, dass AOL die ICQ-Login-Daten für 90 Tage speichert. „ICQ usage generates IP connection logs which are retained for up to 90 days.“ Und: „…der Inhalt der Kommunikation ist also für jeden Mittelsmann einsehbar.“

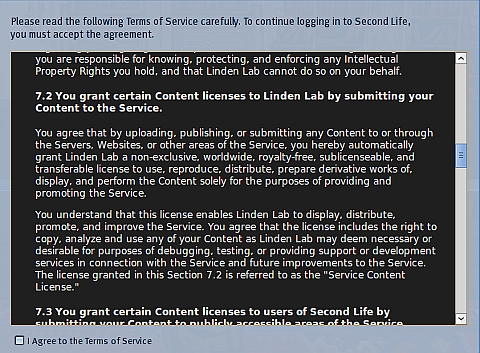

Nur zum Mitschreiben: Das einzige Motiv so genannter „sozialer Netzwerke“ ist, die Daten der Nutzer auszuspionieren und diese weiterzuverkaufen. Das gilt für alle ausnahmslos (natürlich spioniert auch Second Life seine Nutzer aus). Wie bekannt, leben wir im Kapitalismus, und der Profit ist alles.

Im Heise-Forum las ich: „…dass man mit IRC im Prinzip die selben Dinge tun kann, wie mit ICQ: Chatten (und auch mal eine Datei senden) (…) Wenn ich mit mir auch real bekannten Menschen in Kontakt bleiben will, sozusagen als Kurzform zur Email oder als Äquivalent zur SMS, dann nutze ich einen IM. (In meinem Fall Jabber, ICQ eigentlich nicht mehr …) Wenn ich aber einfach mal mit einer lustigen Nerdgruppe abhängen will, oder auch mit ein paar Entwicklern was besprechen will, suche ich gezielt deren IRC-Channel auf. Das proprietäre Protokolle wie ICQ natürlich nicht schön sind, ist auch klar.“

Wer ist also so dämlich und nutzt ICQ? Keine Ahnung. Zum Chatten nutze ich IRC oder Second Life (inklusive Gratis-Telefonie). Und für zeitversetzte Kommunikation (verschlüsselte) E-Mails. Wer ICQ nutzt, steht bei mir unter DAU-Generalverdacht.

Wie sich die Bilder (fast) gleichen

Heise: „Oberstes US-Gericht befasst sich mit kalifornischem Jugendschutzgesetz“. Markanter Satz: „Die Richter urteilten, es sei nicht erwiesen, dass solche Inhalte bei Minderjährigen mehr Schäden anrichten als Fernsehen, Filme oder Internetseiten. Der Gesetzestext sei „übertrieben restriktiv“ und benutze „schwammige Definitionen“.

Hierzulande ist es nicht anders. Nur dass sich kaum jemand traut, gegen das gesunde Volksempfinden anzuschwimmen, das von der üblichen Leyenspielschar (sic) und den Jugendschutzblockwarten verkörpert und von unkritischen Medien choreografiert wird.

„Nach Meinung der Videospiele-Händler verstößt das Gesetz gegen den ersten Zusatz zur US-Verfassung, der freie Rede und Meinungsäußerungen garantiert.“ Das wiederum ist hier anders. Unser Verfassung aka Grundgesetz garantiert die Meinungsfreiheit nur relativ. Das ist unserem Land, das den Obrigkeitsstaat und den treudoofen Untertanen par excellence erfunden hat und in dem fromme Märchen Teil des Lehrplans in Schulen sind, auch nicht anders zu erwarten.

Meinungsverbrecher jagen II

Schon gestern: „Die Berliner Polizei hat am heutigen Montag ab 10 Uhr den Berliner Internet-Provider SO36.NET durchsucht. Ziel der Aktion war es, Verantwortliche für die antimilitaristische Webseite bamm.de zu ermitteln.“

„Kurze Zeit später stufte die Staatsanwaltschaft den Beschluss zur Beschlagnahme der Server jedoch als unverhältnismäßig ein und nahm ihn wieder zurück. Daraufhin wurden die Server zurückgegeben, ohne dass Daten durch die Beamten kopiert wurden. Update: In der Privatwohnung wurden zwei Rechner sowie mehrere Festplatten beschlagnahmt und mitgenommen.“

Das Übliche eben. Willkommen im Club. Erst einmal alle Rechner beschlagnahmen, auch wenn man nichts damit anfangen kann – vgl. Truecrypt oder Ubuntu. Als wenn Einschüchterung der Wahrheitsfindung diente…

Der Kaiser ist auch in Rheinland-Pfalz nackt

Das Innenministerium in Rheinland-Pfalz ist nicht für besonders ausgeprägte Internet-Affinität bekannt. Deshalb darf man denen auch nicht übelnehmen, dass sie die wohl bekannte Ente aka Hoax „Online-Durchsuchung“ über ihre Website watscheln lassen. Man möchte übrigens auch „verschlüsselte Internet-Telefonie“ überwachen. Wie, das weiß kein Mensch. Aber so ist das eben bei Enten: Die Welt als Wille und Vorstellung. Wehe, es erinnert jemand an die Realität.

„‚Für eine erfolgreiche Gefahrenabwehr ist es unerlässlich, dass die Methoden der Sicherheitsbehörden mit den technischen Möglichkeiten der Terroristen und Kriminellen Schritt halten‘, erklärte Bruch. Allerdings betont Bruch auch, dass das Recht der Bürger auf Privatsphäre auf jeden Fall geschützt werde. Die gesetzlichen Voraussetzungen für die Online-Durchsuchung berücksichtigten selbstverständlich die Rechtsprechung des Bundesverfassungsgerichts. ‚Wegen ihrer besonderen Schwere unterliegen solche Eingriffe daher engen Grenzen und sind auf die Abwehr erheblicher Gefahren und schwerster Straftaten beschränkt.‘, unterstrich der Minister weiter. Denn nicht nur die gesetzlichen Voraussetzungen seien hoch angesetzt, auch die für eine solche Maßnahme zu treffenden Vorbereitungen seien außerordentlich zeitintensiv und komplex, so dass die Online-Durchsuchung voraussichtlich nur höchst selten zur Anwendung kommen werde.“

Das ist natürlich Kokolores und kompletter Blödsinn. Wie dem Stammpublikum bekannt und wie auch in meinem Buch zum Thema hinreichend erörtert, hat es noch nie eine Online-Durchsuchung gegeben, wie sie der Volksmund versteht, und noch niemand hat sich erkühnt, eine Erfolg versprechende Methode vorzuschlagen, den Rechner eines Vedächtigen zielgenau ohne dessen Wissen zu durchsuchen. Das geht gar nicht. (Meine Artikel in Telepolis zum Thema hat Wikipedia weggelassen – was die Ente stört, lässt man weg. By the way: Der Kaiser ist nackt!)

Hier kann man es zum Beispiel nachlesen: „Eine Online-Durchsuchung wurde – soweit sie dem Projektteam bekannt wurde – lediglich in drei Fällen angedacht und in zwei Verfahren beantragt, aber abgelehnt. In zwei weiteren Fällen wurde die Maßnahme genehmigt, aber nicht durchgeführt.“ Quod erat demonstrandum. Alles andere ist Verschwörungstheorie, und dafür sind die Medien und der Chaos Computer Club zuständig.

Sogar die taz rezensierte – weil es so nett geschrieben ist, hier eine Langfassung:

„Die sogenannte Onlinedurchsuchung ist nicht viel mehr als ein aufgeblasener Medienhype und ein zahnloser Papiertiger obendrein. Mit diesem Instrument lässt sich zwar jede Menge rechtspolitischer Flurschaden an-, aber wenig Effektives gegen den internationalen Terrorismus ausrichten. Dabei liegt der Skandal für die beiden Autoren weniger in der zweifelhaften Technik, als in den Fehlinformationen, die darüber verbreitet werden.

Denn, so die überraschende Ausgangsthese des Buchs: So etwas wie eine ‚Onlinedurchsuchung‘ gibt es überhaupt nicht, jedenfalls nicht als funktionierendes Instrument in Händen der Ermittlungsbehörden. Die Vorstellung, Polizei und Geheimdienste könnten sich heimlich in jeden PC hacken, und zwar ohne dafür die Wohnung des Betroffenen betreten zu müssen, kann demnach getrost ins Reich der Märchen verwiesen werden – zu hoch sind die technischen Hürden, die dafür überwunden werden müssten. Selbst Laien könnten sich mit einfachsten Mitteln erfolgreich gegen Spitzelprogramme dieser Art wehren; einmal abgesehen davon, dass bislang noch keine Behörde überzeugend dargestellt habe, wie ein solcher staatlich sanktionierter Hackerangriff in der Praxis überhaupt aussehen könnte.

Was den Glauben an den „Bundestrojaner“ am Leben erhalte, sei nichts anderes als Ignoranz in Sachen Computertechnik und der Mythos von der Allmacht des ‚Hackers‘. Die etablierten Medien hätten allesamt in der Berichterstattung über die Onlinedurchsuchung regelmäßig versagt, so die Kritik der Autoren. Praktisch durchgehend sei nach dem System ‚Stille Post‘ verfahren worden: Einer schreibt vom anderen ab, und am Ende bestätigen sich Halb- oder Unwahrheiten von selbst. (…) Schröder weist überzeugend nach, dass es entgegen anderslautenden Berichten bis jetzt keinen einzigen erfolgreichen Einsatz eines ‚Bundestrojaners‘ gegeben hat.“

Und was machen die Medien im aktuellen Fall daraus? Kein kritisches Wort, weder bei Heise noch beim SWR. Es wird einfach so getan, als sei so etwas möglich. Recherche? Fehlanzeige.

So perpetuuiert sich die Ente. Oder, wie Albert Einstein 1922 richtig sagte: „Jeder Blödsinn kann dadurch zu Bedeutung gelangen, dass er von Millionen Menschen geglaubt wird.”

Screenshot: SWR zum Thema – man kann muss die Sicherheitseinstellungen des Browsers herunterfahren, um einen Beitrag rezipieren zu können – so werden Surfer zur Dummheit erzogen.

Geschichte der Internet-Zensur in Deutschland

Guter und sehr empfehlenswerter (juristischer) Vortrag über die Geschichte der Internet-Filter/Zensur/Sperren in Deutschland: http://j.mp/ck0QQ2 (pdf).

GPF veröffentlicht den Crypto-Stick

Die German Privacy Foundation (GPF) hat den Crypto Stick veröffentlicht.

Der Crypto Stick ist ein kleiner, robuster USB-Stick, der im Gegensatz zu gewöhnlichen USB-Sticks zur Sicherung kryptografischer Schlüssel dient. Er abeitet unter Windows, Linux und MacOS, ist voll kompatibel mit der OpenPGP Card V.2 und kann unter anderem mit OpenVPN, OpenSSH, PuTTY und OpenPGP bzw. mit den E-Mailprogrammen Outlook und Thunderbird genutzt werden.

Der Crypto Stick kann beispielsweise zu Verwahrung von Schlüsseln für E-Mail-Nutzer mit hohem Sicherheitsbedarf (z.B. Journalisten) oder in Verbindung mit SSH- oder VPN-Lösungen im Außendienst verwendet werden. Die zu schützenden Schlüssel können durch den Nutzer selber auf dem Crypto Stick erstellt werden oder es können bestehende Schlüssel importiert werden. Im Gegensatz zu herkömmlichen Lösungen verlassen die privaten Schlüssel den Stick nie. Alle nötigen kryptografischen Operationen sind PIN-geschützt und erfolgen auf dem Stick und nicht im verwendeten PC. Dies erhöht die Sicherheit, da selbst auf einem unsicheren System ein Auslesen der geheimen Schlüssel nicht möglich ist.

Sowohl die Hardware als auch die Software des Crypto-Sticks werden als Open-Source-Projekt entwickelt. Dadurch ist die Sicherheit des Sticks für jeden überprüfbar und es lassen sich eigene Anpassungen vornehmen. Zur Weiterentwicklung sucht die German Privacy Foundation Käufer und weitere Entwickler. Da der Verein mit dem Verkauf keine kommerziellen Absichten verfolgt, sind Spenden sehr willkommen.

Derzeit wird ein PKCS#11-konformer Treiber entwickelt, der die Nutzung mit weiteren Anwendungen, wie z.B. TrueCrypt, ermöglicht. Außerdem wird an einem integrierten verschlüsselten Massenspeicher gearbeitet. Die Verschlüsselung wird auf dem Crypto Stick durchgeführt werden, so dass maximale Sicherheit und Plattformunabhängigkeit (da keine zusätzliche Software nötig ist) gewährleistet wird.

Weitere Informationen über den Crypto Stick, sowie Bestellmöglichkeiten, bietet die GPF auf ihrer Website:

https://www.privacyfoundation.de/crypto_stick/.

Re:Publicabanana

„Was an der Republica nicht stimmt (eine Außenansicht)“ resumiert Ritinardo. Der Beitrag ist so gut, dass ich ihm zustimme, obwohl ich mich dem Herdentrieb widerstetzt habe – ich war also nicht auf dem Kirchentag der Blogger.

„Es scheint da so einige Stars zu geben, denen die Zuhörer gebannt lauschen.“ – „Bei den meisten Vorträgen fühle ich mich 10-15 Jahre zurückversetzt und bin schockiert auf welch niedrigem Niveau da die Spitzenleute argumentieren.“ – „Inhaltlich scheint mir das ganze der große Reinfall zu sein. Zugeben wird das keiner aus der Gruppe, weil das nicht zum eigenen Vorteil wäre.“

Es ist wie im DJV und auch anderswo. Quod erat demonstrandum.

EU fordert Zensurgesetz

Lesenswerter Artikel in der c`t: „Déjà vu – EU-Kommission fordert Websperren gegen Kinderpornografie. Schien die Debatte um Websperren vorerst vom Tisch, folgte der nächste Paukenschlag nun von Seiten der Europäischen Union. Mit denselben schwachen Argumenten wie zuvor Ursula von der Leyen fordert EU-Innenkommissarin Cecilia Malmström die rasche Einführung von Sperren im Web.“

Mir gefällt die Wortwahl nicht. Was zum Teufel sind „Websperren“? Wer sich die Begriffe der Zensur-Lobby zu eigen macht, hat schon verloren, auch wenn die Argumente noch so vernünftig sind. Man nennt als Atomkraftgegner ein Atommülllager auch nicht einen „Entsorgungspark“ – diesen Begriff hat die Atomlobby extra erfunden, weil „Park“ sich so schön anhört.

Websperren gibt es nicht. Man kann DNS-Server manipulieren wie in Nordrhein-Westfalen, wo die Provider gezwungen worden sind, die „Dolmetscher“ falsche Auskünfte geben zu lassen (wie etwa bei stormfront.org, falls man den URL in NRW aufruft). Oder man kann Wortfilter einbauen wie in vielen deutschen Bibliotheken (versuchen Sie zur Kontrolle, die University of SusSEX aufzurufen). Oder man kann IP-Adressen sperren oder ganze Netze – wie die chinesischen Zensoren.

Da es Kinderpornografie auf öffentlich zugänglichen Websites so gut wie nicht gibt (und wenn, dann nur, weil die Gesetzgebung unterschiedlich ist: Was bei uns darunter fällt, ist in den USA noch lange nicht Kinderpornografie), ist eine Diskussion ohnehin heiße Luft. Der Kaiser ist nackt. Es geht um ZENSUR und Gesetze, die vorgeben, etwas zu „sperren“ oder noch schlimmer: den Zugang zu „erschweren“, sind ZENSURGESETZE und sollten auch so genannt werden – ausnahmslos.

Parteiübergreifende Lichterkette gegen Facebook-Pläne

Zum aktuellen Anlass „Parteiübergreifendes Bündnis gegen Facebook-Pläne“ sollte man das hier lesen: „10 Privacy Settings Every Facebook User Should Know“.

Mein Betrag zur neuen Facebook-Gruppe „Facebook Privacy Control – NOW!“: „Wer von den parteiübergreifenden LichterkettenträgerInnen verschlüsselt seine/ihre E- Mails? Niemand, jede Wette. Vorschlag für Tags: #Lichterkette #Balken im eigenen Auge #Heuchelei #TKÜV #Telekommunikationsüberwachungsverordnung“

PR der Schlapphüte: Neonazis immer öfter im Internet

Es ist doch immer wieder ärgerlich, wie schlecht getarne Public Relation der Geheimdienste unkritisch in die Medien übernommen wird, aktuell sogar durch den Heise-Newticker am 3.4. („Rechtsextreme werben um Nachwuchs in sozialen Netzen“) und am 9.4. („Innenminister warnt vor ‚Rattenfängern‘ im Internet“). Beide Meldungn sind inhaltlich weitgehend identisch und stammen aus der Textbausteinschmiede des niedersächsischen Verfassungsschutzes.

Früher, vor eta 15 Jahren, hießen die Sprechblasen etwa „Neonazis nutzen immer öfter das Internet“. Heute, da das schon angestaubt klänge, eben: „Neonazis nutzen immer öfter [bitte selbst ausfüllen, das, was gerade in den Mainstreammedien am meisten durchgehechelt wird, hier: soziale Netze]. Was mich am meisten ärgert: Es ist mitnichten Journalismus, die Pressemeldung einer Lobby-Organisation ungefiltert abzudrucken (wieviele unabhängige Quellen waren das?) Und wenn ein Politiker das nachplappert, ist es ebensowenig Journalismus, ihm dafür eine Plattform zu bieten.

Der niedersächsische Oberschlapphut jedoch formuliert wie vor einem Jahrzehnt: „Das Internet biete den Rechtsextremisten eine Chance zur ungehinderten Verbreitung ihrer Propaganda, wie es weder in seriösen Zeitungen noch im Fernsehen möglich sei“. Ja, Heise, das Original in der HAZ kann man verlinken! Aber halt: „Das berichtet die Hannoversche Allgemeine Zeitung (HAZ) in ihrer Wochenendausgabe.“ Stimmt gar nicht: „sagte Niedersachsens Verfassungsschutzpräsident Hans Wargel der Zeitung ‚Die Welt‘ (Donnerstag).“ Und: „dm Bericht zufolge“.

Welt Online hat sich gleich vier Mal hintereinander für die PR des Verfassungsschutzes missbrauchen lassen: am 6.4. („Rechte werben im Internet“, am 7.4. („Die NPD unterwandert Facebook und StudiVZ“), am 8.4. („Braune Gefahr im Internet“), und am selben Tag noch einmal: „Falsche Freunde auf Facebook“. („Verfassungschützer warnen“). Das wäre eigentlich ein Fall für den Presserat, wenn wir einen ernst zu nehmenden hätten. (Der real existierende Presserat ist eine Lobbyorganisation diverser Journalistenverbände, somit kein unabhänges Gremium, sondern ein zahnloser Papiertiger.)

Noch mal zum Mitschreiben. Der niedersächsische Verfassungsschützer Wargel gibt Welt Online ein Interview, in dem er sagt, Neonazis nutzten immer öfter das Internet, der Kampf dagegen sei schwierig, aber wir tun was usw. Der Welt fällt kein kritisches Wort dazu ein, sie prüft auch nicht, ob es, das Wargel sagt, wahr ist, sondern publiziert die heiße Luft gleich vier Mal. Die Hannoversche Allgemeine schreibt das ohne eigene Recherche ab. Der Heise Newsticker schreibt bei der HAZ ab, ohne in der ersten Version anzugeben, dass alles von Welt Online stammt. Deutscher Journalismus at its best.

„Zunehmende Internet-Präsenz der Rechtsradikalen“. Gähn. Da war ich ja vor drei Jahren in Telepolis schon aktueller.

Internet-Hubschrauber

Ich muss unbedingt noch einige Postings aus dem Heise-Forum hier prominenter herausstellen. „Kripo-Beamte fordern Notrufsystem für das Internet“. Natürlich.

Fabian’K: „Ich finde, wir brauchen auch Internet-Hubschrauber, damit die Polizei sofort auf die Seite fliegen kann, von der aus man den Notruf getätigt von.“

ExistingApple: „Das ist die beste Idee zur politischen Kontrolle des Internets seit Jahren!“

„Fabian: „Dieser Vorschlag ist doch ganz logisch. Die normalen Internetuser benutzen ja die (Daten-)Autobahn. Und wie jede Autobahn gibt es dort manchmal Stau. Damit die Polizei also die Seite rechtzeitig erreicht, braucht sie einen Hubschrauber. Denkbar wäre auch eine Blaulicht-IP, die priorisiert geroutet wird. Hey, wer erzählt das einem Politiker? Würde wohl nicht lange dauern, bis sowas gefordert wird.“

Herr Bosbach, übernehmen Sie!

Wir sagen STOPP

Knebelvertrag

Gegen Placebo-Gesetze [Update]

Lesenswertes Posting auf Kennzeichen Digital – Das Blog: „Gegen Placebo-Gesetze: Warum Netzsperren sinnlos und gefährlich sind“.

Ich wollte dort etwas kommentieren, das funktioniert jedoch nicht (obwohl ich sogar temporäre Cookies des ZDF zugelassen habe.) Deshalb hier:

Die Diskussion ist reine Hysterie und moraltheologische Propaganda (vergleichbar mit dem Drogen-Diskurs) und somit rationaler Argumentation nicht zugänglich. Im Word Wilde Web gibt es keine anonymen IP-Adressen, also auch KEINE Websites mit kinderpornographischen Inhalten, deren (technisch) Verantwortlichen man nicht herausbekäme. Die Pseudosperren-Befürworter können in der Regel noch nicht mal „World Wide Web“ und „Internet“ auseinanderhalten. Man diskutiert ja auch nicht mit „Verkehrsexperten“, die ein Auto nicht von einer Eisenbahn unterscheiden können.

Lesenswert auch Detlef Borchers in Spiegel Online (Ja! Mit Links! Geht also doch!): „Warum die Sperren-Debatte Zeitverschwendung ist“.

Crypto-Stick

Beim 3. Stammtisch der German Privacy Foundation probierten Mitglieder und Freunde den Crypto-Stick auf ihren Rechnern aus.