Aktive Inhalte

Gober Unfug auf der Website der Sirrix Ag, die uns den „Browser in the Box“ andrehen will – laut Heise ein „Sicherer Browser für Privatanwender und Unternehmen“:

„Spätestens seit das Internet mit ‚Web 2.0‘ aktiv wurde, ist die Gefahren – Nutzen Balance verloren gegangen. ‚Aktive Inhalte‘ sind aus heutigen Webseiten nicht mehr wegzudenken, moderne Webseiten sind von vollwertigen nativen Anwendungen kaum noch zu unterscheiden. Programmierschnittstellen wie JavaScript, Java, ActiveX oder VBScript erlauben auch den Zugriff auf den PC des Benutzers, etwa auf das Dateisystem oder eine angeschlossene Webcam. Trojaner und Viren können damit neue mächtige Werkzeuge zum Zugriff auf vertrauliche Daten missbrauchen.“

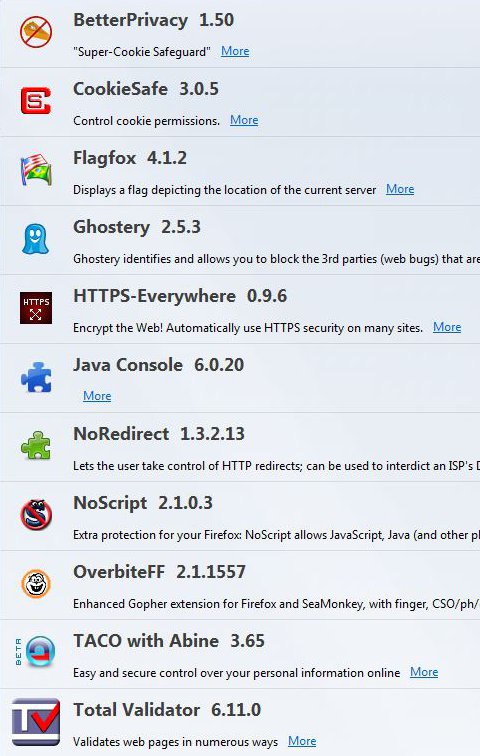

So ein Quatsch. Ich lasse „aktive Inhalte“ schlicht nicht zu. Wenn Webdesigner nicht in der Lage sind, korrektes HTML zu schreiben oder mir keine barrierefreie Version anbieten, dann umsurfe ihr ihr Machwerk eben weiträumig. Ich frage mich, warum das BSI sich für einen solchen Unfug hergibt. Ich bin auch nicht der Meinung, dass Behörden des Bundes mit Firmen zusammenarbeiten sollen.

Man sollte einen vernünftigen Browser benutzen und den vernünftig einstellen (aktive Inhalte verbieten, insbesondere Javascript), und das war’s dann. Man kann natürlich auch das Schloss vor die Tür nageln…