Unbelehrbar

Die sind einfach unbelehrbar – und dumm dazu.

Die sind einfach unbelehrbar – und dumm dazu.

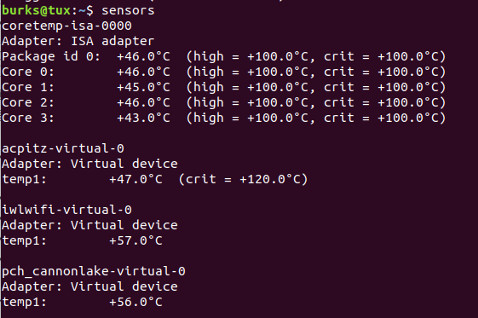

Schöne Meldung auf Spiegel online: „Drei von zehn Schülern können nur ‚Links anklicken und ihr Handy streicheln'“. Quelle: „Computer- und informationsbezogene Kompetenzenvon Schülerinnen und Schülern im zweiten internationalen Vergleich und Kompetenzen im Bereich Computational Thinking“.

(Die Quelle ist nicht kompetent, gutes Deutsch zu schreiben. Just saying.)

Symbolbild

Ars Technica: „Australia wants to use face recognition for porn age verification“.

Höre ich da einen leichten ironischen Unterton bei der Nachfrage „What could possibly go wrong?“

Der Original-Artikel – mit Links zu den Quellen – stammt vom September: „Australia is once again deciding to follow in the tracks of the United Kingdom, with the House of Representatives Standing Committee on Social Policy and Legal Affairs to look into age verification for online pornography and online wagering.“

„The main way to circumvent the block, however, is through what is known as a virtual private network (VPN). The porn blockage is based on location, and so these systems, available on both a free and subscription basis, will be able to bypass the geofencing of restricted content.“

Ich finde es gut. Dann müssen sich schon Jugendliche mit Technik wie VPN beschäftigen. Das schadet nicht.

Nur’n Vorschlag. (Credits: James Martin | The Hacker Quarterly)

Lange nicht mehr so gute Musik gehört: Rick Wakeman and Jon Lord on Sunflower Jam 2011! Eine gute Gelegenheit, youtube-dl für Linux zu testen.

Tagesspiegel: „Berliner Kammergericht hantierte leichtfertig mit sensiblen Daten“.

Man kriegt eine Gänsehaut, wenn man das liest. „Viele Juristen denken nicht ansatzweise über den sicheren Umgang mit Daten und ihren Rechnern nach. Es gibt weder Schulung noch Sensibilisierung und selbst wenn es sie gäbe, würden sich die von Berufs wegen unabhängigen Richter darüber hinwegsetzen. (…) Viele Richter arbeiten zu Hause – ein Privileg, das sie als Bestandteil der richterlichen Unabhängigkeit ansehen, obwohl es womöglich mit geltendem Datenschutzrecht kollidiert. Es ist dann unumgänglich, auch zu Hause mit personenbezogenen Daten zu hantieren und diese zu sichern. (…) Nicht auszudenken, wenn Berlin bereits die elektronische Akte hätte – dann wäre alles weg.“

In welchem Jahrhundert leben die eigentlich? Und wer ist verantwortlich? Wieso alles weg? Keine Backups?

[Update] Es ist alles noch viel schlimmer. Die Kommentare sind aber zum Teil besser als der Artikel.

Wie so etwas abläuft, kann man bei Heise nachlesen:

Am Montag, den 13. Mai, um kurz vor 15 Uhr öffnete ein Mitarbeiter eine Mail, die sich auf einen zitierten, echten Geschäftsvorgang bezog. Die Mail stammte scheinbar von einem Geschäftspartner und forderte dazu auf, die Daten im angehängten Word-Dokument zu kontrollieren und bei Bedarf zu ändern. Beim Öffnen des Dokuments erschien eine (gefälschte) Fehlermeldung, die dazu aufforderte, „Enable Editing“ anzuklicken. Dieser Aufforderung kam der Mitarbeiter nach – und das Unheil nahm seinen Lauf.

Im Hintergrund infizierte nämlich Emotet sein Windows-System und begann sofort, sein Unwesen im Heise-Netz zu treiben.

Mit Linux wäre das nicht passiert. Und Word-Dokumente sollte man grundsätzlich nicht verschicken. Ich nehme so etwas gar nicht an.

Diesen Kommentar fand ich am besten:

Das Grundproblem ist die Qualifikation der IT-Verantwortlichen. In den seltensten Fällen sind Admins studierte Informatiker, stattdessen werden Geschäftsstellenbeamte, Rechtspfleger, Richter, Staatsanwälte zu Admins erhoben, die eine Ausbildung „Learning by doing“ erfahren. Was ist der Grund? Geiz ist geil! Die Verantwortlichen in der Justiz, vorgeblich Minister/Senator und Staatssekretäre, Präsidenten der Gerichte haben keine Ahnung von IT. Man will aus Kostengründen nur Mindeststandards erfüllen. Die geringe Qualifikation der IT-Admin des Kammergerichts – die stellvertretend für die Justiz in Berlin, aber auch in den meisten anderen Bundesländern steht – zeigt sich schon, dass in der „Panikmeldung“ der Berliner Justiz von „Imotet“ statt von „Emotet“ berichtet und gewarnt wurde. Das ist an Peinlichkeit schon deswegen nicht zu überbieten, weil vor Emotet seit Monaten als wieder aktuell aufgerufene Malware allenthalben gewarnt wurde. Die vorgenannten Umstände sind der Grund dafür, dass überall im öffentlichen Dienst IT nicht funktioniert. Die gesamte Berliner Verwaltung ist mit einem Mix von Uraltrechnern und Uralt-Betriebssysteme/Software ausgerüstet, für andere Bundesländer gilt weitgehend nichts anderes.

Kasra – einer der drei Sims in Secondlife, die ich in den letzten zwei Monaten für Rollenspieler gebaut habe (vgl. Kasra – Fayeen).

Software: SimpleScreenRecorder für Linux, nicht bearbeitet (das ginge mit Shotcut). Secondlife client: Firestorm

Preferences/Graphics/Quality: Ultra. Avatar in Mouselook mode, nur nicht beim Türen öffnen). Die Videoqualität ist aber bei weitem nicht so gut wie im Original, kommt natürlich auf den Rechner und die Grafikkarte an.

Ich stoße jetzt auch eine neue Sicherheitsdebatte an. Die Textbausteine, die Politiker seit mehr als 30 Jahren zum Thema absondern und die unkritisch und unkommentiert von den Medien vervielfältigt werden, sind für mich nur noch Meme, über die ich kichern kann.

[Update] jetzt weiß ich auch, warum ich immer die Weltherrschaft erringen möchte.

Meine Aufgabe, selbst gestellt, ist folgende: Ich muss mit einem Linux-Laptop per Remote-Desktop auf ein Windows-Laptop zugreifen bzw. – wenn das geht – auch Programme ausführen. Das muss von überall aus funktionieren, also ist eine VPN-Verbindung über meine Fritzbox angesagt.

Ich habe auch vor, nur ein virtuelles Windows zu installieren, vielleicht per QEMU (Ist Vmware besser?). Ich habe das sowieso bei meinem PC mitgekauft, da niemand meinen großen Scanner unter Linux zum Laufen bekommen wird.

Was ist die eleganteste Lösung? Per virtuellem Windows auf das reale Windows-Laptop zuzugreifen, oder per Linux auf Windows – und wie? Was muss ich beachten?

Getränke: Oban Single Malt, Shake: Banane, Birne, Honig und Milch, Kaffee: Guatemala Grande, Musik: Kwaku Ananse.

Ja, ich weiß, ich habe das nach klugen Gedanken lechzende Publikum sträflich vernachlässigt. Die Ursache vgl. mein letzte Posting – ein neuer Rechner, von dem aus ich jetzt zum ersten Mal blogge. Aber natürlich ging erst einmal alles schief – ich hätte vielleicht Beta-Tester werden sollen.

Der Rechner von Tuxedo kam schnell, aber leider hat man mir kein Ubuntu 18.04 verschlüsselt geliefert, wie bestellt, sondern eine unverschlüsselte Version. Tuxedo hat sich sogleich entschuldigt und angeboten, dass ich den Rechner auf deren Kosten zurückschicken könnte. Ich habe das abgelehnt, da der mitgelieferte WebFAI-Stick eine Neuinstallation ermöglicht. Ich vergaß Murphys Gesetz.

Das Problem: Wenn alles getan ist (dauerte bei mir ca. 20 Minuten, schnelle Leitung, LAN benötigt), kriegt man Ubuntu nicht auf: please unlock disk sdb[n]_crypt. Ich hatte aber nie ein Passwort definieren können. Natürlich passierte das nicht nur mir – aber es gibt nicht wirklich eine Lösung.

You’ve got it set for full-disk-encryption, in which case there is nothing anyone can do to help you to recover the password for it.

Not really sure what you’re trying in regards to reinstalling that brings up the same screen. As a proper reinstall should wipe that out and then allow you to install and boot into a system properly. Na super.

Dummerweise erkannte mein BIOS auch den WebFAI-Stick nicht mehr. Ich konnte diesen Missstand nur beseitigen, indem ich das BIOS auf „Werkseinstellungen“ zurücksetzte.

Dann also Ubuntu unverschlüsselt – ich arbeite ohnehin mit Veracrypt, eine Komplettverschlüsselung ist ein bisschen ooverkill. Nur stürzte die Kiste danach ab und ließ sich nicht mehr hochfahren.

Auch diese Fehlermeldung gab es schon. By the way: Was hätte ich gemacht, wenn ich nur den neuen Computer gehabt hätte und nicht einen zweiten, mit dem ich die Fehler suchte? Alles per Smartphone? Es war Freitag – eine Hotline gibt es am Wochenende nicht. Vorschlag eines Nutzers:

kernel: [ 0.982630] Couldn’t get size: 0x800000000000000e

kernel: [ 0.982929] MODSIGN: Couldn’t get UEFI db list

kernel: [ 0.986380] Couldn’t get size: 0x800000000000000e

The errors seem to be related to an attempt to import UEFI keys for Secure Boot. I do not have Secure Boot enabled in my BIOS but do only boot in UEFI.(…) I was able to stop the errors simply by changing a setting in the BIOS from [Customized] to [Standard] for Secure Boot Mode. The Customized setting allows you to modify the secure boot keys manually. The Standard just sets the default keys.

Note: This fixed my error even though I previously had Secure Boot [Disabled] in BIOS settings.

Security -> Secure Boot -> Secure Boot Mode -> [Standard]

Ich war schon in der Laune des HB-Männchens, zumal ich beim ersten Mal frohgemut eine Stunde lang Programme installiert hatte, die natürlich futsch waren.

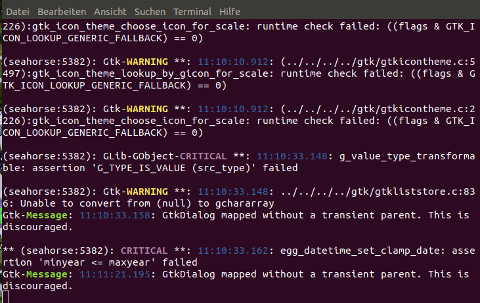

Zähneknirschend habe ich Ubuntu zum dritten Mal installiert – und es gab wieder eine Fehlermeldung, die man aber offenbar ignorieren kann, aber auf die auch niemand eine Antwort hat (wäre nett, wenn jemand in den mitgelieferten Manuals darauf hinweisen würde, weil unbedarfte Nutzer vermutlich in Panik gerieten).

Die erste Datensicherung ging auch schief (dafür kann Tuxedo nichts): Datensicherung fehlgeschlagen

Sicherungsordner »/tmp/duplicity-hqblIp-tempdir/mktemp-pSdRoE-401« ist nicht vorhanden.

Mal sehen, woran das liegt… Und wo ist jetzt mein virtuelles Windows, das ich bestellt hatte? Ich werde am Montag mal telefonieren….

Symbolbild

Da mein Hauptrechner so langsam ins Greisenalter kommt, keine SSD-Festplatte hat und auch schon ein wenig herumzickt, habe ich mir einen neuen gegönnt, der bald eintreffen wird – natürlich von Tuxedo. Von denen habe ich schon mein Laptop – und es gibt nichts zu bemängeln.

Ich habe ein bisschen hoch gerüstet: Als Prozessor einen AMD Ryzen 7 2700 (8x 3.2-4.1GHz Octa-Core, 16 Threads, 65W TDP) und als Grafikkarte die NVIDIA GeForce GTX 1660 Ti.

Ich freue mich schon darauf, wenn das Gerät geliefert wird.

„Radegast is currently only officially supported on the Windows .NET 4.6.2 platform due to instability under Mono. Reintroduction of native Linux and MacOS support is planned. It is recommended that Radegast for Windows be installed via Wine on non-Windows platforms for the time being.“

Krieg ich das überhaupt zum Laufen unter Ubuntu 18.04?

Fehlermeldung: […]:~/radegast/bin$ wine radegast.exe

0009:err:mscoree:load_mono Could not load Mono into this process

Ich habe diese Fehlermeldungen zwar oft gefunden, aber die sind zum Teil Jahre alt.

Ich muss euch ein Programm (für Linux und Mac) empfehlen, vom dem ich begeistert bin, weil es mich einiger Fummelei enthebt. Magic-Wormhole: Get Things From One Computer To Another, Safely.

Ich erröte vor Scham, wenn ich zugebe, dass es mir bisher nicht gelungen ist, meine drei Linux-Rechner (PC, Laptop, Netbook) miteinander zu verbinden, obwohl die sogar an demselben Router hängen. (Ich habe keine Zeit, noch mehr fucking manuals dazu zu lesen.)

Magic Wormhole löst das ziemlich genial:

sudo apt-get install magic-wormhole

wormhole send irgendeinedatei (am einfachsten im persönlichen Ordner Ordner)

Dazu wird ein Passwort angezeigt, das ich auf dem Computer, an den ich die Datei sende, eingeben muss (ich kann ja auf beide Monitore gucken)

wormhole receive beispielpasswort

Ganz einfach und ganz grandios. Es gibt einen Thread bei Heise dazu: Die Bedenken sind erwägenswert, aber ich bleibe ja in meinem eigenen Intranet. Schneller als FTP oder gar ein USB-Stick.

c’t: „Die neue Blender-Version soll Einsteigern den Zugang zu 3D-Modeling und -Animation erleichtern und wirft dafür einige eigenwillige Bedienkonzepte über Bord. Die Community jubelt – dank cleverer Lösungen, die niemandem etwas aufzwingen.“

Gibt es auch für Linux – habe es gerade noch mal installiert. Vor acht Jahren startete mein erster Versuch, ich habe damals entnervt aufgegeben.

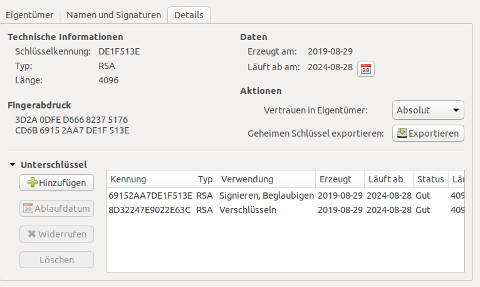

Mein alter PGP-Schlüssel war abgelaufen. Ich habe einen neuen:

burks@burks.de (0x69152AA7DE1F513E) pub.asc – | ID DE1F513E | Fingerprint: 3D2A 0DFE D666 8237 5176 CD6B 6915 2AA7 DE1F 513E

(Vgl. auch das Impressum.)

Natürlich ging wieder alles schief, was schief gehen konnte, und ich habe den halben Vormittag verschwendet.

Thunderbird bzw. Enigmail für Linux ist nicht in der Lage, einen 4096-Bit-Schlüssel zu erzeugen. Das Feature gibt es gar nicht, man wird auch nicht gefragt. (Dazu gibt es eine passende Website, har har: class=“client-nojs“) Warum? Es weist auch nichts darauf hin.

Ich sprach so vor mich hin: Dann eben mit dem Terminal. Die Befehle weiß zwar niemand auswenig ausser Werner Koch, aber es gibt ja copy and paste.

gpg2 –full-gen-key

Das ist einfach, aber dann liest man:

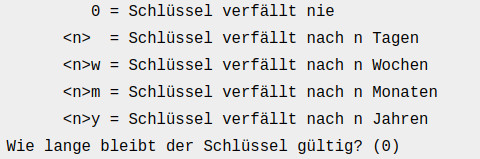

Bitte wählen Sie, wie lange der Schlüssel gültig bleiben soll.

Wie lautet es denn jetzt, wenn man fünf Jahre will? Muss das n in eckigen Klammern mit dazu? Kommen Leerzeichen hinter und vor das Anführungszeichen? Braucht man es überhaupt? Ich habe lange gebraucht, bis ich ein Beispiel gefunden habe, weil alle meine Versuche scheitern. Wer kein Mathematiker ist, versteht doch das mit dem Buchstaben n gar nicht! Und ich denke auch nicht so. Warum macht sich niemand Gedanken darüber, dass es sinnvoll wäre, einfach zu schreiben: 5y bedeutet: Der Schlüssel wird nach fünf Jahren ungültig?! Bei SELFHTML wird das auch so gemacht.

Ich habe es irgendwann aufgegeben, da ich vermutete, es müsse auch ein grafisches Frontend geben. Man kann übrigens nur alle geheimen Schlüssel in eine Datei exportieren, das wollte ich nicht.

Wenn man sich aber eine Liste dazu ansieht, wird einem ganz schlecht. Dieses kann das nicht, und jenes kann dieses nicht. Ich habe dan Seahorse genommen, das hatte ich eh schon installiert.

Ein Schlüsselpaar zu erzeugen, ist immer einfach, aber da beginnt das Problem erst. Was ist, wenn ich schon Dutzende von Schlüsselpaaren habe – seit 1995? Ich denke mir doch nicht jedes Mal einen neuen Namen für mich selbst aus, um den Schlüssel von den Software identifizieren zu lassen? Die Schlüssel-ID des neuen Schlüssels wurde auch nach einem Dutzend Versuchen nicht erkannt, so dass ich schon fast in der Laune des HB-Männchens war.

Ich halte es auch für einen Bug, wenn das Menü von Seahorse anbietet, den geheimen Schlüssel zu exportieren, aber nicht verrät, wie man den öffentlichen Key in eine Datei bekommt (vgl. Screenshot unten). Irgendwann habe ich gemerkt, dass ich doch den gesamten Keyring exportiert hatte. Ein Anfänger hätte schon viel früher aufgegeben. So wird das nichts.

Update: Ein aufmerksamer Leser schickte mir einen Screenshot von Enigmail 2.1.2. Dort gibt es einen Tab mit der Option, auch 4096-Bit-Schlüssel zu erzeugen. In meinem Enigmail Version 2.0.8 gibt es den nicht. Ich frage mich, warum unter Ubuntu nicht die aktuellste Version angeboten wird?

[2. Update] Menschliches Versagen meinerseits, auf das mich ein aufmerksamer Leser hinwies. Wie man auf den Screenshots sieht, kann Thunderbird durchaus 4096-Bit-Schlüssel erzeugen. Das Feature ist nur sehr gut versteckt, warum auch immer – unter Ablaufdatum [sic! Sehr logisch!] und erweitert.

Ich habe heute ein wenig mit Technik herumgespielt, als Belohnung und Kompensation für zwei Mal Zahnarzt in zwei Tagen. [Alle Produkt-Links gehen zu Amazon o.ä.] Natürlich ging zunächst etwas schief, wie immer bei mir.

Warum habe ich mir das Gedöns angeschafft? Mich hat ständig genervt, dass Leute bei mir klingeln und ich entweder schlafe oder unter der Dusche stehe oder gar nicht da bin. Daher habe ich mir eine intelligente Türklingel besorgt: Ich kann mit jemandem, der draußen steht, reden und die Person immer auch sehen, und wenn jemand klingelte, kriege ich einen Alarm auf mein Smartphone. Das Preis-Leistungs-Verhältnis stimmt. Das Teil hat meinen Router auch gleich gefunden; die Installation ist bis auf Details auch für Laien machbar. („Laie“ heisst: Man muss zumindest einen Router konfigurieren können und wissen, wie man das 5-GHz-Frequenzband deaktiviert.) Bei mir kam erschwerend hinzu, dass der mit der Klingel gekoppelte Türgong Strom braucht und ich im Flur keine Steckdose hatte, die zu installieren, mitsamt der Leitung, einige Zeit in Anspruch nahm.

Heute ging die SpyBell ständig offline und lieferte auf Anfrage keinen Videostream mehr. Wie das kam? Ich musste hin- und herüberlegen, bis ich was ahnte. Ich hatte mir schon vor einiger Zeit ein Renkforce Internet-Steckdosenradio gekauft. Ich höre nur beim Abwaschen, Kochen oder Duschen Radio und auch nur, was ich will – also keine deutschen Sender mit dummem und pseudojugendlichem Gequatsche. Das kleine Teil kann man überall, wo man Musik hören will, einfach in eine Steckdose stecken, wenn man es ein Mal mit dem Router verbunden hatte. Das Radio hat einen „Aus“-Knopf, aber die Macke, dass es ab und zu aus unerklärlichem Grund angeht – und man zu Tode erschrickt. Also habe ich eine „smarte“ Steckdose dazwischengeschaltet. Die Steckdose – also auch das Radio – schalte ich per Tuya-Smart-App an und aus. Kann nichts mehr schief gehen, dachte ich.

Kann doch. Wenn das Radio bzw. die „smarte“ Steckdose ausgeschaltet wurde, funktionierte auch die Türklingel nicht. Das Problem bekam ich erst in den Griff, als ich sowohl der Klingel als auch der Steckdose (es sind mehrere) feste IP-Adressen im Router zugewiesen hatte. Offenbar prügeln sich die smarten Geräte um die IP-Adressen, wenn die nach dem Ausschalten und Wiedereinschalten neu vergeben werden, und es gibt ein großes Kuddelmuddel und irgendein Teil bleibt übrig wie bei der Reise nach Jerusalem. Das war offenbar immer die Türklingel, vielleicht weil die am weitesten vom Router entfernt ist. (Ja, im SpyBell-Fucking-Manual wurde vor dem Problem gewarnt.)

Jetzt möchte ich wissen, wieviele „Laien“ das hinkriegen würden?! Schlagworte: DHCP-Server, IPv4-Adressen, Subnetzmaske u.v.a.m.. Da ist man gleich voller Vorfreude.

Fehlt noch was: Dank meiner Littlelf WLAN Kamera kann ich mich jetzt selbst überwachen. (Auch die Littlelf zickt herum, weil sie ein per default eingeschaltete 5-GHz-Frequenzband nicht mag, aber dennoch sich mit ihm verbinden will.) Littlelf hat eine eigene App – von China lernen heisst eben Überwachung lernen – aber auch die Zukunft.

Symboldbild: (H)Ausschlachtung eines alten Rechners (der meiner Eltern)

Ausschlachtung meiner Timeline bei Fratzenbuch:

– Deniz Yücel nennt den Verfassungsschutz die „gefährlichste Behörde Deutschlands“. Meine Rede. Wird aber nichts nützen. Wen sonst sollten Journalisten denn zum Thema „Extremismus“ zitieren? Ist doch schön und bequem, andere für sich denken zu lassen.

– Ist folgendes Zitat hier bekannt? Da trat aus dem Lager der Philister ein Vorkämpfer namens Goliat aus Gat hervor. Er war sechs Ellen und eine Spanne groß. Auf seinem Kopf hatte er einen Helm aus Bronze und er trug einen Schuppenpanzer aus Bronze, der 5000 Schekel wog. Er hatte bronzene Schienen an den Beinen und zwischen seinen Schultern hing ein Sichelschwert aus Bronze. Der Schaft seines Speeres war (so dick) wie ein Weberbaum und die eiserne Speerspitze wog 600 Schekel. Sein Schildträger ging vor ihm her.

Die biblischen Philister waren Europäer. Wieder etwas aus der Kategorie „Wissenschaft kann begeistern“.

– Auch vom Reich der Mitanni sollte man gehört haben. IFLScience: „Drought Exposes 3,500-Year-Old Palace Belonging To The Mysterious Mittani Empire“. Lesenswert.