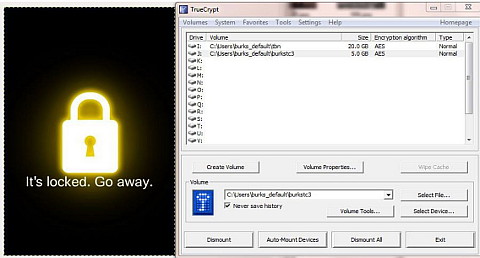

Sichere Daten

Das Modul 8: „Sichere Daten“ (pdf) meiner Seminarreihe „Sicher Surfen im Internet“ steht jetzt – leicht gekürzt – öffentlich zur Verfügung.

Kommentare

11 Kommentare zu “Sichere Daten”

Schreibe einen Kommentar

-

-

Last posting:

-

-

Themen

- About this Blog

- Ajax vom Teufelslauch

- Ancestry

- Babylonien

- Das Ministerium für Wahrheit informiert

- Deutsch des Grauens

- Die Online-Durchsuchung

- Die Rote Fahne

- Economy

- Feuilleton

- Gleisdreieck

- GPF

- Grenada

- Hausmitteilung

- Heimat

- Internet and Computer

- Israel

- KI

- Lateinamerika

- Lautsprecher des Kapitals

- Leser fragen Burks

- Lifestyle

- Links I Like

- Media

- Meine Artikel

- Meine Bücher

- MoPo

- Panorama

- Polen

- Politics

- Privacy

- Schach

- Science

- Second Life

- Security

- Sprengchemie

- Tweet of the day

- USA

- Vereinsmeierei

- Zitate, die man sich merken sollte

-

Archiv

- Juli 2024

- Juni 2024

- Mai 2024

- April 2024

- März 2024

- Februar 2024

- Januar 2024

- Dezember 2023

- November 2023

- Oktober 2023

- September 2023

- August 2023

- Juli 2023

- Juni 2023

- Mai 2023

- April 2023

- März 2023

- Februar 2023

- Januar 2023

- Dezember 2022

- November 2022

- Oktober 2022

- September 2022

- August 2022

- Juli 2022

- Juni 2022

- Mai 2022

- April 2022

- März 2022

- Februar 2022

- Januar 2022

- Dezember 2021

- November 2021

- Oktober 2021

- September 2021

- August 2021

- Juli 2021

- Juni 2021

- Mai 2021

- April 2021

- März 2021

- Februar 2021

- Januar 2021

- Dezember 2020

- November 2020

- Oktober 2020

- September 2020

- August 2020

- Juli 2020

- Juni 2020

- Mai 2020

- April 2020

- März 2020

- Februar 2020

- Januar 2020

- Dezember 2019

- November 2019

- Oktober 2019

- September 2019

- August 2019

- Juli 2019

- Juni 2019

- Mai 2019

- April 2019

- März 2019

- Februar 2019

- Januar 2019

- Dezember 2018

- November 2018

- Oktober 2018

- September 2018

- August 2018

- Juli 2018

- Juni 2018

- Mai 2018

- April 2018

- März 2018

- Februar 2018

- Januar 2018

- Dezember 2017

- November 2017

- Oktober 2017

- September 2017

- August 2017

- Juli 2017

- Juni 2017

- Mai 2017

- April 2017

- März 2017

- Februar 2017

- Januar 2017

- Dezember 2016

- November 2016

- Oktober 2016

- September 2016

- August 2016

- Juli 2016

- Juni 2016

- Mai 2016

- April 2016

- März 2016

- Februar 2016

- Januar 2016

- Dezember 2015

- November 2015

- Oktober 2015

- September 2015

- August 2015

- Juli 2015

- Juni 2015

- Mai 2015

- April 2015

- März 2015

- Februar 2015

- Januar 2015

- Dezember 2014

- November 2014

- Oktober 2014

- September 2014

- August 2014

- Juli 2014

- Juni 2014

- Mai 2014

- April 2014

- März 2014

- Februar 2014

- Januar 2014

- Dezember 2013

- November 2013

- Oktober 2013

- September 2013

- August 2013

- Juli 2013

- Juni 2013

- Mai 2013

- April 2013

- März 2013

- Februar 2013

- Januar 2013

- Dezember 2012

- November 2012

- Oktober 2012

- September 2012

- August 2012

- Juli 2012

- Juni 2012

- Mai 2012

- April 2012

- März 2012

- Februar 2012

- Januar 2012

- Dezember 2011

- November 2011

- Oktober 2011

- September 2011

- August 2011

- Juli 2011

- Juni 2011

- Mai 2011

- April 2011

- März 2011

- Februar 2011

- Januar 2011

- Dezember 2010

- November 2010

- Oktober 2010

- September 2010

- August 2010

- Juli 2010

- Juni 2010

- Mai 2010

- April 2010

- März 2010

- Februar 2010

- Januar 2010

- Dezember 2009

- November 2009

- Oktober 2009

- September 2009

- August 2009

- Juli 2009

- Juni 2009

- Mai 2009

- April 2009

- März 2009

- Februar 2009

- Januar 2009

- Dezember 2008

- November 2008

- Oktober 2008

- September 2008

- August 2008

- Juli 2008

- Juni 2008

- Mai 2008

- April 2008

- März 2008

- Februar 2008

- Januar 2008

- Dezember 2007

-

Archiv spiggel.de

-

Intern

-

Burks' Bücher (Auswahl)

-

-

-

About Burks

Spenden für burks.de via Paypal

-

Werkzeuge

Journalistische Recherche | Werkzeuge

Journalistische Recherche | Wirtschaft

Discord/Midjourney MidJourney Prompt Helper ChatGPT OpenAI Playground DALL-E Stable Diffusion Stable Diffusion Prompt Builder Bard Ancestry -

I like:

Achgut GMB Akash (Bangladesh) Elder of Ziyon Fefes Blog Linguistik vs. Gendern Living in a Modemworld Neulandrebellen Michael Roberts Blog OpenAI PinkKosherNostra SciLogs Der Schockwellenreiter The Far Side unbesorgt.de (Roger Letsch) -

International

Al Jazeera (Katar) Beijing Rundschau (VR China) Caracas Chronicles (Venezuela) China Daily (VR China) China Labour Bulletin (Hongkong, VR China) CNN (USA) Clarín (Argentinien) Dagens Nyheter (Schweden) Daily Beast (USA) Daily Kos (USA) El Blog de Abel (Argentinien) El Diario (Bolivien) El Dinamo (Chile) El Espectador (Kolumbien) enlazeZapatista (Mexiko) Foreign Policy (USA) Global Times (VR China) Granma (Kuba) The Guardian (UK) The Hindu Indian Punchline (M.K. Bhadrakumar, Indien) Infosperber (Schweiz) Israel Hayom (Israel, engl.) Israelnetz (Israel, engl.) The Japan Times (Japan) Jerusalem Post (Israel) Jyllands Posten (Dänemark) La República Perú Le Monde (Frankreich) Libération (Frankreich) Marginal Revolution (USA) Mediapart (fr., engl., es.) Mother Jones (USA) naked capitalism (USA) New York Times (USA) Nikkei Asia (Japan) Perúvian Times (Perú) Portal america21.de Pravda (Ukraine) Publico (Portugal) Rickard Falkvinge (Schweden) The Rio Times (Brasilien) RT.DE (Russland) Shanghai Daily (VR China) South China Morning Post (Hongkong) The Diplomat (USA, Asia-Pacific region) The Times of India The Warsaw Voice (Polen) Washington Post (USA) Xinhua (VR China) -

Lifestyle & Leibesübungen:

Katha kocht Sportschule Choi -

Journalism | Science | Privacy | Computer

-

Neukölln

Facetten Neukoellner 48 Stunden Neukölln

Wie kommt man an die anderen 7? Wo sind die?

burks.de/pdf/ tuts offensichtlich nicht.

super, ich hab ganz viel verschlüsselt.

nur für die vielen passwörter für all die dateien braucht’s einen schädel wie ein wolperdinger.

gibt es dafür originelle ideen für vergessliche?

also wenn ich im „ausland“ ausgequetscht werden sollte, keine chance: volle hose – leerer kopf.

jaja – meine daten werden mir für immer ein rätsel bleiben.

außer – ich hab’s!

OBAMAS SCHLÜSSELDIENST! HEUREKA!

;-)… na bitte, geht doch.

Schreibfehler: USM-Stick

@bkue_frisbee: Ich veröffentliche nicht alle. Der Markt der „Internet“-Dozenten ist hart umkämpft und viele haben wenig Ahnung. Die sollen es nicht so einfach haben und alles abschreiben,

@trittbrettschreiber: Keepass löst dein Problem.

Wie kommt man dazu von dir doziert zu werden?

@Trittbrettschreiber:

Ein paar Merktricks gibt es schon.

Nehmen wir mal an dein Passwort ist so ein Standartscheiß wie k1bz4!, dann behalte sowas auf keinen Fall!

Mach dir doch einfach einen Satz!

Zum Beispiel das Passwort „Ich bin 2 Berliner und nicht stolz drauf!“.

Du hast hier Sonderzeichen, Groß- und Kleinschreibung und Zahlen. Die einzige wirkliche Methode unsere aktuellen Codes zu knacken (mal Sniffer und so außen vor, das ist ein komplett anderer Bereich bzw. da lässt sich auch nichts mehr seitens Passwortsicherheit machen) ist mit einem Großrechner und (vereinfacht gesagt) einem Bruteforceverfahren. Wenn jetzt dieser Satz 20 Zeichen hat musst du mal hochrechnen wieviel Möglichkeiten es gibt (A-Z, a-z, !-:,0-9). Pro Stelle geht das alles expotential hoch.

Letztendlich kommts auf eines raus:

Solange die milit. Forschung im Bereich Quantum Computing noch nicht großartig weiterkommt und die normalen NSA Großrechner immer noch ein paar Milliarden Jahre brauchen um deine Schlüssel zu knacken (rein theoretisch) ist dein Kram sicher (solange nicht deine Hardware irgendwie komprommittiert wurde).

Ich hoffe mal ich habe jetzt das alles nicht zu kompliziert zusammengefasst, es ist noch recht früh und der Denkapparat läuft nicht wie er sollte.

Jan-Malte: Ich gebe zB Seminare an der Berliner Journalistenschule http://www.berliner-journalisten-schule.de/, die anderen sind meinstens „inhouse“, also nicht für externes Publikum.

@Jonas:

:-)…danke.

2 Berliner im Bruteforceverfahren – ist das auszuhalten?

Ganze Sätze mit Leerzeichen als Passwort – das ist merkbar. Ab Heute gibt’s Lyrik für die NSA. Bildung schadet denen ja auch nicht.

Danke!

Das hat schon mal viel geklärt.

Das Problem bei Windows ist, dass Daten in der Auslagerungsdatei oder in irgendwelchen temporären Dateien landen können. Wenn man Windows 7 oder Vista benutzt, sollte man mit Truecrypt die gesamte Systempartition verschlüsseln, Stichwort pre boot encryption. Unter Windows 8 kann Truecrypt leider keine Verschlüsselung der Systempartition durchführen, da bleiben nur die Container. Generell gilt natürlich, dass die Sicherheit von Windows zweifelhaft ist, wer kann sollte auf Linux wechseln und dort sein Homeverzeichnis verschlüsseln.

http://arstechnica.com/security/2013/06/password-complexity-rules-more-annoying-less-effective-than-length-ones/